- AWS Security Blog: Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴

- The Hacker News: 새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포

- The Hacker News: Google, Pixel 10 모뎀 보안 강화를 위해 Rust 기반 DNS 파서 추가

- Google Cloud Blog: 공공 부문 전반에 걸친 AI 시대의 보안 구축

서론

안녕하세요, Twodragon입니다.

2026년 04월 15일 기준, 지난 24시간 동안 발표된 주요 기술 및 보안 뉴스를 심층 분석하여 정리했습니다.

수집 통계:

- 총 뉴스 수: 30개

- 보안 뉴스: 5개

- AI/ML 뉴스: 5개

- 클라우드 뉴스: 5개

- DevOps 뉴스: 5개

- 블록체인 뉴스: 5개

- 기타 뉴스: 5개

📊 빠른 참조

이번 주 하이라이트

| 분야 | 소스 | 핵심 내용 | 영향도 |

|---|---|---|---|

| 🔒 Security | AWS Security Blog | Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴 | 🔴 Critical |

| 🔒 Security | The Hacker News | 새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포 | 🔴 Critical |

| 🔒 Security | The Hacker News | Google, Pixel 10 모뎀 보안 강화를 위해 Rust 기반 DNS 파서 추가 | 🟡 Medium |

| 🤖 AI/ML | Google AI Blog | AI for the Economy Forum에서 사람들을 하나로 모으다 | 🟡 Medium |

| 🤖 AI/ML | AWS Machine Learning | 생성형 AI 여정 탐색: AWS의 가치 창출 경로 프레임워크 | 🟡 Medium |

| 🤖 AI/ML | AWS Machine Learning | SageMaker JumpStart의 사용 사례 기반 배포 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | 공공 부문 전반에 걸친 AI 시대의 보안 구축 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | BigQuery Graph 소개: 데이터 속 숨겨진 관계를 밝혀보세요 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | BigQuery Graph와 Kineviz GraphXR로 비정형 기업 지식 확장하기 | 🟠 High |

| ⚙️ DevOps | Docker Blog | 왜 우리는 더 어려운 길을 선택했는가: Docker Hardened Images, 1년 후 | 🟡 Medium |

경영진 브리핑

- 긴급 대응 필요: Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴, 새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포 등 Critical 등급 위협 2건이 확인되었습니다.

- 주요 모니터링 대상: AI 기반 Pushpaganda 사기가 Google Discover를 악용해 스케어웨어와 광고 사기 유포 등 High 등급 위협 1건에 대한 탐지 강화가 필요합니다.

위험 스코어카드

| 영역 | 현재 위험도 | 즉시 조치 |

|---|---|---|

| 위협 대응 | High | 인터넷 노출 자산 점검 및 고위험 항목 우선 패치 |

| 탐지/모니터링 | High | SIEM/EDR 경보 우선순위 및 룰 업데이트 |

| 취약점 관리 | Critical | CVE 기반 패치 우선순위 선정 및 SLA 내 적용 |

| 클라우드 보안 | Medium | 클라우드 자산 구성 드리프트 점검 및 권한 검토 |

1. 보안 뉴스

1.1 Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴

Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴

AI 에이전트가 AWS 리소스와 상호작용할 때 Model Context Protocol(MCP)을 사용합니다. 기존 애플리케이션과 달리 AI 에이전트는 동적으로 추론하여 다양한 도구와 데이터에 접근하므로, OAuth 범위나 API 키 등 부여된 권한 내에서 모든 행동이 가능하다고 가정하고 보안을 설계해야 합니다.

원문 보기 →AI 에이전트의 AWS 리소스 접근 보안 분석

1. 기술적 배경 및 위험 분석

Model Context Protocol(MCP)은 AI 에이전트 및 코딩 어시스턴트가 AWS 리소스와 상호작용하기 위한 표준화된 인터페이스입니다. 기존 애플리케이션과의 근본적 차이는 결정론적 코드 경로가 아닌 동적 추론에 기반한다는 점입니다. 에이전트는 컨텍스트에 따라 다양한 도구를 선택하거나 데이터에 접근할 수 있으며, 이는 권한 내 모든 행위가 가능하다는 가정이 필요합니다. OAuth 범위, API 키, AWS IAM 정책 등이 부여된 권한은 에이전트의 예측 불가능한 행위에 의해 남용될 수 있어, 과도한 권한 부여(over-privilege) 위험이 크게 증가합니다.

2. 실무 영향 분석

DevSecOps 팀은 정적 권한 검토에서 동적 권한 관리 패러다임으로 전환해야 합니다. 기존의 IAM 정책 검증 방식만으로는 충분하지 않으며, 에이전트의 실제 행위 패턴을 모니터링하고 최소 권한 원칙을 실시간으로 적용하는 메커니즘이 필요합니다. 또한, MCP를 통한 세션 관리와 자격 증명 노출 위험을 평가해야 하며, 에이전트 행위에 대한 감사 로깅과 이상 탐지가 새로운 필수 보안 통제 수단으로 부상합니다.

3. 대응 체크리스트

- MCP를 통한 AI 에이전트 접근에 대해 AWS IAM 정책을 작업 기반(Job-based) 또는 세션 기반으로 최소 권한 설계하고, 정기적 사용 패턴 분석으로 권한 조정

- AI 에이전트의 모든 리소스 접근 및 도구 호출에 대해 상세한 감사 로그를 CloudTrail 등에 기록하고, 이상 행위 탐지 규칙 구현

- MCP 서버 및 클라이언트 간 통신에 TLS 암호화 적용 및 자격 증명(API 키, 토큰)의 안전한 저장/전송 보장

- 에이전트가 접근 가능한 데이터에 대해 민감도 분류를 수행하고, 필요시 동적 데이터 마스킹 또는 토큰화 도입 검토

- 정기적 침투 테스트 시나리오에 AI 에이전트 권한 남용 케이스를 포함하여 권한 상승 가능성 평가

1.2 새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포

새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포

PHP 패키지 관리자인 Composer에서 악용 시 임의 명령 실행으로 이어질 수 있는 고위험 보안 취약점 두 가지가 공개되었습니다. 이 명령 삽입 취약점은 Perforce VCS 드라이버에 영향을 미치며, 해당 CVE로는 CVE-2026-40176이 있습니다. 패치는 이미 릴리스된 상태입니다.

원문 보기 →PHP Composer 취약점 분석: 명령어 실행 취약점(CVE-2026-40176)

1. 기술적 배경 및 위협 분석

Composer는 PHP 생태계의 핵심 종속성 관리 도구로, 대부분의 현대 PHP 프로젝트에서 서드파티 라이브러리 설치 및 관리를 위해 사용됩니다. 이번에 발견된 취약점은 Composer의 Perforce 버전 관리 시스템(VCS) 드라이버에 존재하는 명령어 주입(Command Injection) 결함입니다. 공격자가 악의적으로 조작된 Perforce 저장소 URL을 Composer에 전달하면, Composer가 내부적으로 시스템 명령어를 생성하고 실행하는 과정에서 사용자 입력이 적절히 검증되지 않아 임의의 운영체제 명령어를 실행할 수 있게 됩니다. 이는 CVSS 기준 고위험 취약점으로, 공격자가 패키지 설치/업데이트 과정을 악용해 서버에 대한 완전한 제어권을 획득할 수 있는 심각한 위협입니다.

2. 실무 영향 분석

DevSecOps 실무 관점에서 이 취약점의 영향은 다음과 같이 분석됩니다.

- 직접적 영향: 개발 환경, CI/CD 파이프라인, 그리고 Composer를 사용하는 프로덕션 서버(예: 애플리케이션 배포 시

composer install실행)가 공격 표면이 될 수 있습니다. Perforce를 VCS로 사용하는 조직은 특히 높은 위험에 노출됩니다. - 간접적 영향: Perforce 사용 여부와 무관하게, 모든 PHP 프로젝트는 Composer를 기본 도구로 사용하므로, 패치 적용 전까지 전체 PHP 애플리케이션 공급망의 보안성이 약화되었다고 볼 수 있습니다. 공격자는 개발자를 속이기 위해 악성 패키지를 배포하거나, 기존 패키지의 저장소 URL을 조작하는 방식으로 공격을 시도할 수 있습니다.

- DevSecOps 프로세스 영향: 이 취약점은 소프트웨어 구성 항목(SCA) 도구만으로는 탐지하기 어려운, 패키지 관리자 자체의 취약점이라는 점에서 주목해야 합니다. 이는 의존성 검사 외에도 개발 도구 체인 자체의 보안 모니터링과 신속한 업데이트 프로세스의 중요성을 다시 한번 강조합니다.

3. 대응 체크리스트

- Composer 즉시 업데이트: 모든 개발 환경, 빌드 서버, CI/CD 에이전트 및 프로덕션 서버에서 Composer를 최신 패치 버전(

2.8.0이상 또는1.12.0이상)으로 즉시 업그레이드합니다. (composer self-update명령어 활용) - 의존성 출처 검증 강화:

composer.json및composer.lock파일에 정의된 모든 패키지의 저장소 URL(특히 VCS 관련repo설정)을 검토하여 신뢰할 수 없는 출처가 포함되었는지 확인합니다. Perforce 저장소 사용 시 특별 주의가 필요합니다. - CI/CD 파이프라인 보안 점검: 파이프라인 내 Composer 실행 작업을 검토하여 신뢰할 수 없는 매개변수(예: 외부에서 입력받는 저장소 URL)가 명령어에 직접 전달되지 않도록 보안 컨텍스트를 강화하고, 가능하다면 샌드박스 환경에서 실행하도록 구성합니다.

- 모니터링 및 탐지 규칙 업데이트: 서버 및 CI/CD 시스템 로그에서 비정상적인 Composer 실행 또는 예상치 못한 자식 프로세스 실행(예: sh, bash, cmd 호출)을 탐지할 수 있는 모니터링 규칙을 점검하고, 필요시 조정합니다.

MITRE ATT&CK 매핑

mitre_attack:

tactics:

- T1203 # Exploitation for Client Execution

- T1190 # Exploit Public-Facing Application

1.3 Google, Pixel 10 모뎀 보안 강화를 위해 Rust 기반 DNS 파서 추가

Google, Pixel 10 모뎀 보안 강화를 위해 Rust 기반 DNS 파서 추가

Google이 Pixel 기기 보안 강화를 위해 모뎀 펌웨어에 Rust 기반 DNS 파서를 통합했습니다. 이로써 취약성이 많은 영역에서 메모리 안전성을 확보하고 위험을 크게 줄일 수 있게 되었습니다.

원문 보기 →Google의 Pixel 모뎀 펌웨어 Rust 기반 DNS 파서 도입 분석

1. 기술적 배경 및 위협 분석

DNS(Domain Name System) 파서는 네트워크 통신의 가장 기본적이면서도 취약한 구성 요소 중 하나입니다. 기존 C/C++로 작성된 DNS 파서는 메모리 관리 오류(버퍼 오버플로, use-after-free 등)로 인한 취약점이 빈번히 보고되어 왔으며, 이는 원격 코드 실행(RCE)이나 서비스 거부(DoS) 공격으로 이어질 수 있습니다. 모뎀 펌웨어는 디바이스의 가장 낮은 수준에서 동작하며, 이곳에서 발생한 보안 침해는 전체 디바이스 제어로 확대될 위험이 큽니다. Google이 메모리 안전성(Memory Safety) 을 보장하는 Rust 언어를 선택한 것은 바로 이러한 근본적인 취약점 클래스를 사전에 차단하기 위한 전략적 결정입니다. Rust의 소유권(Ownership) 및 빌림(Borrowing) 시스템은 컴파일 타임에 메모리 오류를 대부분 제거함으로써, 펌웨어와 같은 저수준 시스템 소프트웨어의 공격 표면(Attack Surface)을 극적으로 줄여줍니다.

2. 실무 영향 분석

이번 조치는 DevSecOps 실무자에게 몇 가지 중요한 시사점을 제공합니다. 첫째, “Shift Left” 보안의 극단적 적용 사례를 보여줍니다. 보안을 런타임 검사나 패치가 아닌, 개발 언어 수준에서, 더 나아가 하드웨어에 가까운 펌웨어 계층에서부터 재설계하고 있습니다. 둘째, 공급망 보안(Supply Chain Security) 강화의 필요성을 강조합니다. Google은 자사 핵심 스택(모뎀 펌웨어)에 직접 개입하여 보안을 강화했는데, 이는 타사 공급업체에 의존하는 많은 조직에게 자체 스택에 대한 통제와 검증의 중요성을 상기시킵니다. 셋째, 레거시 시스템 현대화의 로드맵에 대한 실마리를 제공합니다. 완전한 재작성이 어려운 환경에서도 핵심 취약 모듈을 점진적으로 Rust와 같은 안전한 언어로 교체하는 접근법이 실용적 대안이 될 수 있습니다.

3. 대응 체크리스트

- 제품/서비스의 보안 결정적(Critical) 구성 요소 식별 및 매핑: 네트워크 파서, 프로토콜 처리기, 암호화 모듈 등 메모리 안전 버그가 치명적일 수 있는 컴포넌트를 우선순위로 목록화하세요.

- 메모리 안전 언어 도입 가능성 평가: 신규 개발 모듈이나 교체 주기에 있는 레거시 모듈에 대해 Rust, Go 등의 메모리 안전 언어 도입을 기술적, 운영적 측면에서 검토하세요.

- 펌웨어/저수준 소프트웨어 공급망 가시성 확보: 타사 펌웨어나 SDK를 사용하는 경우, 해당 컴포넌트의 보안 설계(사용 언어, 메모리 안전 조치)를 확인하고 요구사항으로 명시할 수 있는 프로세스를 마련하세요.

- 보안 이슈 근본 원인 분석(RCA) 프로세스 강화: 발생한 메모리 관련 취약점을 단순 패치가 아닌, 유사 취약점 클래스를 근절할 수 있는 아키텍처 또는 언어 수준의 개선 기회로 연결하는 분석 절차를 도입하세요.

- 팀의 메모리 안전 프로그래밍 역량 개발: Rust 등 관련 기술에 대한 교육 기회를 제공하거나, 안전한 코딩 패턴(C++의 경우 RAII, 스마트 포인터 등)에 대한 내부 지식 공유를 활성화하세요.

2. AI/ML 뉴스

2.1 AI for the Economy Forum에서 사람들을 하나로 모으다

AI for the Economy Forum에서 사람들을 하나로 모으다

Google과 MIT FutureTech가 주최한 AI for the Economy Forum이 개최되었습니다. 이 포럼은 새로운 시대의 혁신과 적응을 주제로 진행되었습니다.

원문 보기 →요약

Google과 MIT FutureTech가 주최한 AI for the Economy Forum이 개최되었습니다. 이 포럼은 새로운 시대의 혁신과 적응을 주제로 진행되었습니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- [AI for the Economy] 멀티 모델 라우팅에서 민감 쿼리는 특정 리전·벤더로 고정하는 정책 설정

- 프롬프트·시스템 메시지를 시크릿으로 분류해 버전 관리·감사 로그에 연계

- 사용량 상위 10% 프롬프트에 대한 red-team 리뷰를 주기적으로 실시

2.2 생성형 AI 여정 탐색: AWS의 가치 창출 경로 프레임워크

생성형 AI 여정 탐색: AWS의 가치 창출 경로 프레임워크

AWS가 생성형 AI 프로젝트의 개념 단계부터 가치 창출까지 체계적으로 지원하는 'Generative AI Path-to-Value(P2V)' 프레임워크를 소개했습니다. 이 프레임워크는 생성형 AI 이니셔티브를 실제 운영 환경으로 성공적으로 전환하고 지속적인 가치를 창출하는 데 중점을 둡니다.

원문 보기 →요약

AWS가 생성형 AI 프로젝트의 개념 단계부터 가치 창출까지 체계적으로 지원하는 ‘Generative AI Path-to-Value(P2V)’ 프레임워크를 소개했습니다. 이 프레임워크는 생성형 AI 이니셔티브를 실제 운영 환경으로 성공적으로 전환하고 지속적인 가치를 창출하는 데 중점을 둡니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- [생성형 AI 여정 탐색] 벤더 AI 서비스의 데이터 처리 약관·데이터 레지던시 요구사항 재검토

- 실험(research) 모델이 프로덕션 데이터에 접근할 때의 격리 경계 명문화

- 모델 업데이트 주기·회귀 테스트 셋을 MLOps 파이프라인에 기본값으로 포함

2.3 SageMaker JumpStart의 사용 사례 기반 배포

SageMaker JumpStart의 사용 사례 기반 배포

Amazon SageMaker JumpStart에 특정 사용 사례에 맞춘 최적화된 배포 기능이 추가되었습니다. 이 기능은 사전 정의된 배포 구성을 제공하여 배포 사용자 지정을 보다 풍부하고 간편하게 만듭니다. 고객은 제안된 배포의 세부 사항에 대한 동일한 수준의 가시성을 유지하면서도 특정 사용 사례와 성능 제약에 맞춰 최적화된 배포를 이용할 수 있습니다.

원문 보기 →요약

Amazon SageMaker JumpStart에 특정 사용 사례에 맞춘 최적화된 배포 기능이 추가되었습니다. 이 기능은 사전 정의된 배포 구성을 제공하여 배포 사용자 지정을 보다 풍부하고 간편하게 만듭니다. 고객은 제안된 배포의 세부 사항에 대한 동일한 수준의 가시성을 유지하면서도 특정 사용 사례와 성능 제약에 맞춰 최적화된 배포를 이용할 수 있습니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- [SageMaker] 시뮬레이션 기반 인프라 검증으로 배포 전 보안 취약점 사전 식별 활용

- AI 서비스 성능 최적화와 보안 모니터링 균형 설계

- 운영 비용 절감 효과와 보안 투자 ROI 분석

3. 클라우드 & 인프라 뉴스

3.1 공공 부문 전반에 걸친 AI 시대의 보안 구축

공공 부문 전반에 걸친 AI 시대의 보안 구축

에이전트 시대는 새로운 보안 시대를 요구합니다. Google의 사명은 AI 기반 클라우드 기술로 모든 조직의 보안 전환을 가속화하며 이 새로운 시대에 가장 신뢰받는 보안 파트너가 되는 것입니다. 2026년 위협 환경은 사이버보안이 중요한 전환점에 도달했음을 보여줍니다.

원문 보기 →요약

에이전트 시대는 새로운 보안 시대를 요구합니다. Google의 사명은 AI 기반 클라우드 기술로 모든 조직의 보안 전환을 가속화하며 이 새로운 시대에 가장 신뢰받는 보안 파트너가 되는 것입니다. 2026년 위협 환경은 사이버보안이 중요한 전환점에 도달했음을 보여줍니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [공공 부문 전반에 걸친 AI] 엔터프라이즈 AI 도입 시 데이터 분류(공개/내부/기밀/규제) 등급별 RAG 접근 통제 설계

- 에이전트 도구 호출(Tool Use)에 화이트리스트·스키마 검증과 human-in-the-loop 승인 게이트 적용

- 컴플라이언스(FedRAMP/KISA/CSAP) 요구사항과 모델 계층 책임 공유 모델 문서화

3.2 BigQuery Graph 소개: 데이터 속 숨겨진 관계를 밝혀보세요

BigQuery Graph 소개: 데이터 속 숨겨진 관계를 밝혀보세요

Google이 BigQuery Graph를 프리뷰로 출시했다. BigQuery Graph는 대규모 데이터의 숨겨진 관계를 그래프 분석을 통해 새로운 방식으로 모델링하고 분석할 수 있는 확장성 높은 솔루션이다. 이는 데이터 엔지니어부터 AI 개발자에 이르기까지 다양한 사용자가 복잡한 관계를 이해하는 데 도움을 줄 것으로 기대된다.

원문 보기 →요약

Google이 BigQuery Graph를 프리뷰로 출시했다. BigQuery Graph는 대규모 데이터의 숨겨진 관계를 그래프 분석을 통해 새로운 방식으로 모델링하고 분석할 수 있는 확장성 높은 솔루션이다. 이는 데이터 엔지니어부터 AI 개발자에 이르기까지 다양한 사용자가 복잡한 관계를 이해하는 데 도움을 줄 것으로 기대된다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [BigQuery Graph 소개] 데이터 파이프라인의 출처·목적지별 PII 분류와 DLP 마스킹 정책 적용 검토

- ETL/큐레이션 작업의 서비스 계정 권한을 테이블 단위 IAM으로 축소하고 감사

- 컬럼 단위 암호화(CMEK)와 BigQuery row-level security 정책 일관성 확인

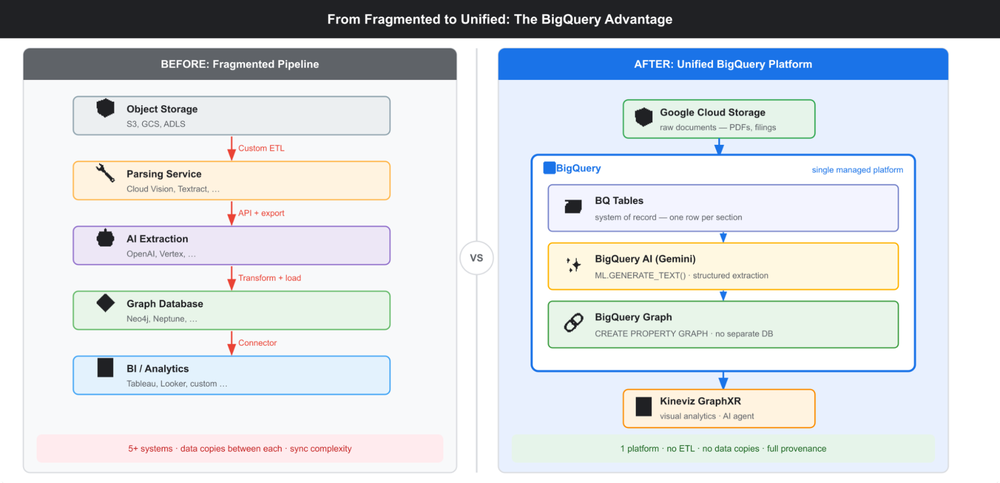

3.3 BigQuery Graph와 Kineviz GraphXR로 비정형 기업 지식 확장하기

BigQuery Graph와 Kineviz GraphXR로 비정형 기업 지식 확장하기

기업 데이터의 80% 이상을 차지하는 PDF, 이메일, 보고서 등의 비정형 데이터를 분석하기 위해 BigQuery Graph와 Kineviz GraphXR이 통합되었습니다. 이 두 기술은 단일화된 워크플로우를 제공하여 대규모 비정형 데이터에 숨겨진 비즈니스 인사이트를 발견하는 과정을 간소화합니다. 이를 통해 의사 결정자들이 기업의 비정형 지식에 효과적으로

원문 보기 →요약

기업 데이터의 80% 이상을 차지하는 PDF, 이메일, 보고서 등의 비정형 데이터를 분석하기 위해 BigQuery Graph와 Kineviz GraphXR이 통합되었습니다. 이 두 기술은 단일화된 워크플로우를 제공하여 대규모 비정형 데이터에 숨겨진 비즈니스 인사이트를 발견하는 과정을 간소화합니다. 이를 통해 의사 결정자들이 기업의 비정형 지식에 효과적으로 접근하고 분석할 수 있는 역량을 갖추게 되었습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [BigQuery Graph + GraphXR] 비정형 데이터(PDF, 이메일) 분석 시 PII 자동 탐지 및 마스킹 파이프라인 구축

- 그래프 시각화 도구의 외부 데이터 전송 범위를 검토하고 민감 데이터 유출 경로 차단

- 비정형 데이터 임베딩 과정에서 원본 문서의 접근 권한이 그래프 노드로 전파되는지 확인

4. DevOps & 개발 뉴스

4.1 왜 우리는 더 어려운 길을 선택했는가: Docker Hardened Images, 1년 후

왜 우리는 더 어려운 길을 선택했는가: Docker Hardened Images, 1년 후

Docker Hardened Images 출시 1년을 앞두고 일일 pull 50만 회를 돌파하는 이정표를 달성했습니다. 이는 SLSA Level...에서 2만 5천 개 이상의 OS 레벨 아티팩트를 지속적으로 패치하며 구축해 온 성과입니다.

원문 보기 →요약

Docker Hardened Images 출시 1년을 앞두고 일일 pull 50만 회를 돌파하는 이정표를 달성했습니다. 이는 SLSA Level…에서 2만 5천 개 이상의 OS 레벨 아티팩트를 지속적으로 패치하며 구축해 온 성과입니다.

실무 포인트: 컨테이너 이미지 업데이트 및 런타임 보안 설정을 점검하세요.

실무 적용 포인트

- [왜 우리는 더 어려운] 컨테이너 이미지 보안 스캔 및 베이스 이미지 최신화 검토

- Docker 환경에서의 네트워크 격리 및 접근 제어 설정 확인

- 컨테이너 런타임 보안 모니터링 강화

4.2 Dependabot 및 코드 스캐닝에 대한 OIDC 지원

Dependabot 및 코드 스캐닝에 대한 OIDC 지원

GitHub의 Dependabot과 code scanning 기능이 조직 수준에서 구성된 프라이빗 레지스트리에 대해 OpenID Connect(OIDC) 인증을 지원하게 되어, 장기간 유효한 자격 증명을 리포지토리 시크릿으로 저장할 필요가 없어졌습니다.

원문 보기 →요약

GitHub의 Dependabot과 code scanning 기능이 조직 수준에서 구성된 프라이빗 레지스트리에 대해 OpenID Connect(OIDC) 인증을 지원하게 되어, 장기간 유효한 자격 증명을 리포지토리 시크릿으로 저장할 필요가 없어졌습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [Dependabot OIDC] 프라이빗 레지스트리 인증을 OIDC로 전환하여 장기 시크릿 저장 제거

- Dependabot PR의 자동 병합 정책에 보안 검증 게이트(코드 스캐닝 통과) 추가

- OIDC 토큰 audience/subject 클레임을 조직별로 제한하여 크로스 테넌트 접근 차단

4.3 저장소 속성 및 경고의 배포 컨텍스트

저장소 속성 및 경고의 배포 컨텍스트

GitHub에서 Artifact와 deployment context 정보를 이제 repository properties와 security alert 페이지에서 확인할 수 있습니다. 새로 추가된 'deployable' 및 'deployed'라는 두 가지 내장 repository 속성을 통해 배포 상태를 관리할 수 있습니다.

원문 보기 →요약

GitHub에서 Artifact와 deployment context 정보를 이제 repository properties와 security alert 페이지에서 확인할 수 있습니다. 새로 추가된 ‘deployable’ 및 ‘deployed’라는 두 가지 내장 repository 속성을 통해 배포 상태를 관리할 수 있습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [배포 컨텍스트] deployable/deployed 속성을 활용해 프로덕션 리포지토리의 보안 알림 우선순위 자동 상향

- 배포 상태별 보안 스캔 정책 차등 적용(deployed 리포는 Critical/High만 차단 게이트)

- Security alert에 배포 컨텍스트를 연동하여 실제 운영 영향도 기반 취약점 트리아지 자동화

5. 블록체인 뉴스

5.1 Strategy의 STRC ATM, 48시간 만에 27억 달러 돌파

Strategy의 STRC ATM, 48시간 만에 27억 달러 돌파

Strategy의 STRC ATM이 이번 주 단 두 번의 거래 세션에서 27억 달러의 거래량을 기록하며 지난 주 전체 거래량을 합친 것보다 많은 성과를 냈습니다. 이 소식은 Bitcoin Magazine을 통해 Nick Ward가 보도했습니다.

원문 보기 →요약

Strategy의 STRC ATM이 이번 주 단 두 번의 거래 세션에서 27억 달러의 거래량을 기록하며 지난 주 전체 거래량을 합친 것보다 많은 성과를 냈습니다. 이 소식은 Bitcoin Magazine을 통해 Nick Ward가 보도했습니다.

실무 포인트: 시장 변동성 확대 시기에 피싱 도메인 모니터링을 강화하고 고액 출금 인증 절차를 점검하세요.

5.2 Presidio Bitcoin, 양자 컴퓨팅 대비 백서 발표

Presidio Bitcoin, 양자 컴퓨팅 대비 백서 발표

Presidio Bitcoin이 Bitcoin을 양자 안전하게 만드는 연구 현황을 추적하기 위한 '살아있는 문서'로 정기 업데이트 및 유지할 계획의 양자 준비 보고서를 발표했습니다. 이 보고서는 Bitcoin Magazine에 처음 게재되었습니다.

원문 보기 →요약

Presidio Bitcoin이 Bitcoin을 양자 안전하게 만드는 연구 현황을 추적하기 위한 ‘살아있는 문서’로 정기 업데이트 및 유지할 계획의 양자 준비 보고서를 발표했습니다. 이 보고서는 Bitcoin Magazine에 처음 게재되었습니다.

실무 포인트: 시장 변동성 확대 시기에 피싱 도메인 모니터링을 강화하고 고액 출금 인증 절차를 점검하세요.

5.3 Bitcoin은 여전히 주권 도구인가

Bitcoin은 여전히 주권 도구인가

Bitcoin 2026 컨퍼런스에서 'Is Bitcoin Still a Sovereign Tool?'이라는 제목의 패널 토론이 Matt Odell, Bruce Fenton 등이 참여해 진행될 예정이다. 이 토론에서는 비트코인이 개인의 자유와 주권 도구로서의 역할을 여전히 유지하고 있는지에 대한 논의가 이루어질 것이다.

원문 보기 →요약

Bitcoin 2026 컨퍼런스에서 ‘Is Bitcoin Still a Sovereign Tool?’이라는 제목의 패널 토론이 Matt Odell, Bruce Fenton 등이 참여해 진행될 예정이다. 이 토론에서는 비트코인이 개인의 자유와 주권 도구로서의 역할을 여전히 유지하고 있는지에 대한 논의가 이루어질 것이다.

실무 포인트: 규제 변화에 따른 컴플라이언스 영향을 법무팀과 사전 검토하세요.

6. 기타 주목할 뉴스

| 제목 | 출처 | 핵심 내용 |

|---|---|---|

| 프라이버시 우선 연결: Airbnb의 소셜 경험 강화 | Airbnb Engineering | Airbnb는 사용자 프라이버시를 최우선으로 하면서도 게스트가 사회적으로 교류하고 자신 있게 연결될 수 있도록 지원하는 더욱 연결된 커뮤니티를 구축하고 있습니다. CEO Brian Chesky가 공유한 대로 Airbnb는 더욱 사회적인 생태계로 진화 중이며, Airbnb Experiences에서는 활동만큼이나 관련 사람들을 부각하고 있습니다 |

| CUDA에 도전하는 ROCm: ‘한 걸음씩 나아가기’ | GeekNews (긱뉴스) | AMD는 Nvidia CUDA 생태계 에 대응하기 위해 AI 소프트웨어 스택 ROCm 을 중심으로 데이터센터 GPU 전략을 강화하고 있음 ROCm은 초기의 단순 펌웨어 묶음에서 완전한 소프트웨어 플랫폼 으로 발전했으며, 6주 주기 릴리스 체계 를 도입함. |

| 모든 것의 미래는 거짓인가: 안전 | GeekNews (긱뉴스) | 기계학습과 LLM 이 인간의 심리적·물리적 안전을 위협하며, 친화적 AI조차 악의적 모델 로 전환될 수 있음 정렬(alignment) 은 근본적으로 실패한 개념으로, 하드웨어 제한·비공개 코드·데이터 통제·인간 평가 등 모든 방어선이 무력화 |

7. 트렌드 분석

| 트렌드 | 관련 뉴스 수 | 주요 키워드 |

|---|---|---|

| AI 에이전트 보안 패러다임 | 6건 | MCP, AI 에이전트 접근 제어, SageMaker 배포, Pushpaganda, 경제 포럼 |

| 공급망·도구 체인 취약점 | 5건 | PHP Composer CVE-2026-40176, Docker Hardened Images, Dependabot OIDC |

| 그래프 기반 데이터 분석 | 4건 | BigQuery Graph, GraphXR, 비정형 데이터, 관계 분석 |

| 메모리 안전 언어 확산 | 3건 | Rust DNS 파서, Pixel 10 모뎀, 펌웨어 보안 강화 |

| 블록체인 양자 보안 | 3건 | 양자 컴퓨팅 대비, STRC ATM, Bitcoin 주권 도구 논의 |

이번 주기의 핵심 트렌드는 AI 에이전트 보안 패러다임(6건)입니다. MCP 기반 AI 에이전트의 AWS 리소스 접근 패턴과 보안 설계가 핵심 의제로 부상했으며, 공급망 보안에서는 PHP Composer 취약점과 Docker Hardened Images 성과가 대비를 이룹니다.

실무 체크리스트

P0 (즉시)

- Model Context Protocol을 활용한 AWS 리소스에 대한 안전한 AI 에이전트 접근 패턴 관련 긴급 패치 및 영향도 확인

- 새로운 PHP Composer 취약점으로 임의 명령어 실행 가능 — 패치 배포 (CVE-2026-40176) 관련 긴급 패치 및 영향도 확인

- Microsoft, 악성 원격 데스크톱 파일에 대한 Windows 보호 기능 추가 관련 긴급 패치 및 영향도 확인

P1 (7일 내)

- AI 기반 Pushpaganda 사기가 Google Discover를 악용해 스케어웨어와 광고 사기 유포 관련 보안 검토 및 모니터링

- Amazon SageMaker HyperPod에서 추론을 실행하는 모범 사례 관련 보안 검토 및 모니터링

- BigQuery Graph와 Kineviz GraphXR로 비정형 기업 지식 확장하기 관련 보안 검토 및 모니터링

P2 (30일 내)

- AI for the Economy Forum에서 사람들을 하나로 모으다 관련 AI 보안 정책 검토

- 클라우드 인프라 보안 설정 정기 감사

참고 자료

| 리소스 | 링크 |

|---|---|

| CISA KEV | cisa.gov/known-exploited-vulnerabilities-catalog |

| MITRE ATT&CK | attack.mitre.org |

| FIRST EPSS | first.org/epss |

작성자: Twodragon

Discussion 0

GitHub 계정으로 로그인하여 댓글을 작성하세요

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.

```로 감싸주세요