- The Hacker News: Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인

- BleepingComputer: Robinhood 계정 생성 결함 악용해 피싱 이메일 발송

- The Hacker News: ⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등

- Google Cloud Blog: BigQuery와 Google Earth AI 모델 및 데이터셋으로 더 스마트한 미래를 그리다

서론

안녕하세요, Twodragon입니다.

2026년 04월 28일 기준, 지난 24시간 동안 발표된 주요 기술 및 보안 뉴스를 심층 분석하여 정리했습니다.

수집 통계:

- 총 뉴스 수: 27개

- 보안 뉴스: 5개

- AI/ML 뉴스: 5개

- 클라우드 뉴스: 2개

- DevOps 뉴스: 5개

- 블록체인 뉴스: 5개

- 기타 뉴스: 5개

📊 빠른 참조

이번 주 하이라이트

| 분야 | 소스 | 핵심 내용 | 영향도 |

|---|---|---|---|

| 🔒 Security | The Hacker News | Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인 | 🟠 High |

| 🔒 Security | BleepingComputer | Robinhood 계정 생성 결함 악용해 피싱 이메일 발송 | 🟠 High |

| 🔒 Security | The Hacker News | ⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등 | 🟠 High |

| 🤖 AI/ML | OpenAI Blog | OpenAI, FedRAMP Moderate에서 사용 가능 | 🟡 Medium |

| 🤖 AI/ML | Google AI Blog | Google과 Kaggle의 새로운 AI Agents Vibe Coding 코스에 참여하세요 | 🟡 Medium |

| 🤖 AI/ML | OpenAI Blog | Microsoft OpenAI 파트너십의 다음 단계 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | BigQuery와 Google Earth AI 모델 및 데이터셋으로 더 스마트한 미래를 그리다 | 🟡 Medium |

| ☁️ Cloud | AWS Blog | AWS 주간 요약: Anthropic 및 Meta 파트너십, AWS Lambda S3 파일, Amazon Bedrock AgentCore CLI 외 (2026년 4월 27일) | 🟡 Medium |

| ⚙️ DevOps | GitHub Changelog | 모델 선택기에서 Copilot Student GPT-5.3-Codex 제거 | 🟡 Medium |

| ⚙️ DevOps | GitHub Changelog | Copilot cloud agent가 Actions 사용자 정의 이미지로 20% 더 빠르게 시작 | 🟡 Medium |

경영진 브리핑

- 주요 모니터링 대상: Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인, Robinhood 계정 생성 결함 악용해 피싱 이메일 발송, ⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등 등 High 등급 위협 3건에 대한 탐지 강화가 필요합니다.

- 공급망 보안 위협이 확인되었으며, 서드파티 의존성 검토와 SBOM 업데이트를 권고합니다.

위험 스코어카드

| 영역 | 현재 위험도 | 즉시 조치 |

|---|---|---|

| 위협 대응 | High | 인터넷 노출 자산 점검 및 고위험 항목 우선 패치 |

| 탐지/모니터링 | High | SIEM/EDR 경보 우선순위 및 룰 업데이트 |

| 클라우드 보안 | Medium | 클라우드 자산 구성 드리프트 점검 및 권한 검토 |

| AI/ML 보안 | Medium | AI 서비스 접근 제어 및 프롬프트 인젝션 방어 점검 |

1. 보안 뉴스

1.1 Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인

Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인

Checkmarx는 3월 23일 공급망 공격 이후 GitHub 저장소 데이터가 다크 웹에 게시된 것을 확인했습니다. 사이버 범죄 그룹이 해당 저장소에 접근해 데이터를 유출한 것으로 조사 결과 드러났습니다.

원문 보기 →Checkmarx GitHub 저장소 데이터 유출 사건 분석 (DevSecOps 관점)

1. 기술적 배경 및 위협 분석

Checkmarx는 정적 애플리케이션 보안 테스트(SAST) 분야의 선도 기업으로, 이번 사건은 공급망 공격이 보안 도구 제공자 자체를 표적으로 삼은 사례다. 2026년 3월 23일 최초 공급망 공격을 통해 공격자가 Checkmarx의 GitHub 저장소에 접근 권한을 획득했으며, 이후 다크 웹에 데이터를 유포했다. 이는 공급망 공격의 2차 피해로, Checkmarx 고객사들이 사용하는 보안 스캐닝 규칙, 내부 CI/CD 설정, API 키, 또는 소스코드가 노출되었을 가능성이 높다. 특히 Checkmarx의 제품은 고객사 코드 저장소와 직접 연동되므로, 파이프라인 내 자격 증명, 플러그인 구성, 혹은 고객사 메타데이터가 포함되었을 경우 연쇄 피해가 우려된다. 공격자는 GitHub Actions, PAT(Personal Access Token) 또는 OAuth 앱의 취약한 설정을 악용했을 것으로 추정된다.

2. 실무 영향 분석

DevSecOps 실무자에게 이번 사건은 신뢰할 수 있는 보안 도구조차 공급망 위험의 대상임을 상기시킨다. Checkmarx를 사용 중인 조직은 다음과 같은 즉각적 영향을 받는다:

- 보안 정책 및 규칙 노출: 사용자 정의 SAST 규칙이 유출되면 공격자가 우회 경로를 파악할 수 있음.

- CI/CD 파이프라인 무결성 위협: Checkmarx와 연동된 Jenkins, GitLab CI 등에서 사용된 토큰이나 시크릿이 노출되었을 경우 파이프라인 변조 가능성.

- 규제 준수 리스크: 고객사 코드 스니펫이 포함된 경우 GDPR, CCPA 위반 소지.

- 공급망 신뢰성 하락: 향후 Checkmarx 업데이트 시 서명 검증 및 무결성 확인이 필수화됨.

3. 대응 체크리스트

- Checkmarx 연동 토큰 및 시크릿 즉시 순환: GitHub PAT, API 키, OAuth 앱 토큰을 모두 재발급하고, 파이프라인 내 하드코딩 여부 감사.

- Checkmarx 저장소 접근 로그 분석: GitHub Audit Log에서 2026년 3월 23일 이후 비정상적인 저장소 복제(clone) 또는 포크(fork) 활동 확인.

- 사용자 정의 SAST 규칙 및 정책 검토: 노출된 규칙이 현재 운영 환경에 사용 중인지 확인하고, 우회 가능성이 있는 규칙은 즉시 수정.

- CI/CD 파이프라인 무결성 점검: Checkmarx 플러그인 버전 확인 및 최신 패치 적용, 빌드 시 서명 검증(SLSA 프레임워크) 활성화.

- 공급망 보안 정책 강화: Checkmarx 외 모든 서드파티 도구에 대해 SBOM(Software Bill of Materials) 요구 및 최소 권한 원칙 재검토.

1.2 Robinhood 계정 생성 결함 악용해 피싱 이메일 발송

Robinhood 계정 생성 결함 악용해 피싱 이메일 발송

위협 행위자들이 Robinhood의 계정 생성 프로세스 결함을 악용하여 정상 이메일에 피싱 메시지를 삽입했으며, 사용자들이 자신의 계정에 의심스러운 활동이 있다고 믿도록 속였습니다.

원문 보기 →Robinhood 계정 생성 취약점을 통한 피싱 메일 공격 분석

1. 기술적 배경 및 위협 분석

해당 공격은 Robinhood의 계정 생성 프로세스에서 이메일 인증 절차의 취약점을 악용한 사례입니다. 공격자는 정상적인 계정 생성 흐름을 이용해 시스템이 발송하는 자동 알림 메일에 피싱 메시지를 삽입했습니다. 구체적으로, 계정 생성 시 입력하는 사용자명, 이메일 주소 등 특정 필드에 악성 링크나 사회공학적 메시지를 포함시켜, 플랫폼이 발송하는 정식 이메일(trading.robinhood.com 도메인) 내에 피싱 콘텐츠가 포함되도록 조작했습니다.

이는 신뢰할 수 있는 출처(trusted source)를 악용한 공격으로, 기존 피싱 탐지 메커니즘(SPF, DKIM, DMARC)을 우회할 수 있습니다. 사용자 입장에서는 Robinhood 공식 도메인에서 발송된 이메일이므로 의심하기 어렵고, 계정 이상 활동 알림이라는 긴박한 메시지로 인해 클릭 유도가 용이합니다.

2. 실무 영향 분석

DevSecOps 관점에서 이 사례는 입력 검증(input validation)과 출력 인코딩(output encoding)의 중요성을 재확인시켜 줍니다. 특히:

- CI/CD 파이프라인 내 보안 테스트 부재: 계정 생성 API에 대한 퍼징 테스트나 비즈니스 로직 취약점 스캐닝이 누락되었을 가능성이 높습니다.

- 이메일 템플릿 처리 로직의 취약점: 사용자 입력값이 이메일 본문에 직접 삽입될 때 적절한 이스케이프 처리나 HTML 인코딩이 이루어지지 않았습니다.

- 모니터링 및 이상 탐지 실패: 짧은 시간 내 동일 IP에서 대량의 계정 생성 시도나 비정상적인 패턴이 탐지되지 않았습니다.

해당 취약점은 OWASP Top 10의 A03: Injection과 A04: Insecure Design에 해당하며, 특히 비즈니스 로직 레벨의 취약점은 SAST/DAST 도구만으로 탐지가 어려워 수동 보안 리뷰와 위협 모델링이 필수적입니다.

3. 대응 체크리스트

- 입력값 검증 강화: 모든 사용자 입력 필드(이름, 이메일 등)에 대해 허용 목록(allowlist) 기반 검증 적용 및 특수문자, HTML 태그 차단

- 이메일 템플릿 출력 인코딩: 이메일 본문에 사용자 입력값이 포함될 경우 context-aware escaping(HTML, URL, JavaScript 컨텍스트별) 적용

- 비즈니스 로직 취약점 스캐닝 도입: CI/CD 파이프라인에 비즈니스 로직 퍼징 도구 또는 자동화된 위협 모델링 단계 추가

- 계정 생성 이상 탐지 규칙 설정: 단기간 동일 IP/디바이스의 다중 계정 생성, 비정상적 입력 패턴에 대한 실시간 알림 및 차단 정책 구현

- 피싱 대응 시나리오 구축: 취약점 발견 시 이메일 헤더 분석, 영향받은 사용자 식별, 긴급 패치 배포를 포함한 사고 대응 SOP 마련

1.3 ⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등

⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등

Fast16 악성코드와 XChat 출시, 연방 정부의 백도어, AI 기반 직원 추적 등이 보안 뉴스에서 주목받았습니다. 오래된 공격 기법이 재등장하고 신규 도구가 악용되며 공급망 공격과 가짜 헬프데스크 사기가 여전히 유효함을 보여줬습니다. 신뢰받는 장소에 악성코드가 숨고 원격 도구가 남용되는 등 해결되지 않은 취약점이 반복되고 있습니다.

원문 보기 →다음은 DevSecOps 실무자 관점에서 분석한 내용입니다.

1. 기술적 배경 및 위협 분석

이번 주 보안 뉴스는 “오래된 취약점이 새로운 공격 표면과 결합” 되는 패턴을 보여줍니다. Fast16 Malware는 신뢰되는 서드파티 라이브러리나 CDN을 통해 유포되며, 서플라이 체인 공격의 전형을 따릅니다. 특히 XChat과 같은 신규 협업 도구의 출시와 동시에, 원격 접속 도구(RAT, 원격 데스크톱 등)가 악용되는 사례가 증가하고 있습니다. 이는 Zero Trust 아키텍처의 부재와 기본적인 인증/인가 체계의 허점을 그대로 드러냅니다.

또한, AI 기반 직원 추적 도구가 등장하면서 개인정보 보호와 내부 위협(Insider Threat) 이 새로운 리스크로 부각되었습니다. 공격자는 여전히 ‘가짜 헬프데스크’와 같은 사회공학적 기법에 의존하며, 이는 MFA(다중 인증) 우회와 크리덴셜 스터핑 공격으로 이어집니다. 결국, 대부분의 침해는 알려진 취약점(CVE)에 대한 패치 지연과 과도한 권한 부여에서 비롯됩니다.

2. 실무 영향 분석

DevSecOps 파이프라인에서 가장 취약한 지점은 의존성 관리와 CI/CD 파이프라인 자체입니다. Fast16과 같은 악성코드는 빌드 시 자동으로 유입될 수 있으며, XChat과 같은 신규 도구 도입 시 API 보안과 데이터 유출 경로에 대한 사전 검토가 없으면 심각한 내부 위협으로 이어집니다.

- 서플라이 체인 리스크:

package-lock.json,requirements.txt등에 대한 취약점 스캐닝(SBOM 생성) 이 필수입니다. 특히, 신뢰할 수 없는 레지스트리나 CDN에서 가져오는 바이너리는 반드시 서명 검증해야 합니다. - 원격 접속 도구 모니터링: RDP, SSH, VPN 세션에 대한 이상 행동 탐지(UEBA) 가 부재할 경우, 공격자는 유효한 크리덴셜로 장시간 탐지되지 않고 활동할 수 있습니다.

- AI 도구 도입 시 거버넌스: 직원 추적 AI는 데이터 수집 범위, 저장 기간, 접근 통제에 대한 명확한 정책이 없으면 규제 위반(예: GDPR, 개인정보보호법) 및 내부 신뢰 붕괴로 이어집니다.

3. 대응 체크리스트

- SBOM(Software Bill of Materials) 생성 및 주기적 스캔: 모든 프로덕션 및 개발 의존성에 대해 Fast16 등 알려진 악성코드 시그니처를 탐지하도록 CI/CD 파이프라인에 취약점 스캐너(예: Trivy, Snyk) 통합

- MFA + 조건부 접근 정책 적용: 모든 원격 접속(관리자, 개발자, 서드파티)에 대해 MFA를 강제하고, 비정상적인 IP/디바이스에서의 접속은 차단

- 최소 권한 원칙 재점검: CI/CD 서비스 계정, 데이터베이스 접근 권한, 클라우드 IAM 정책을 주기적으로 감사하고, 불필요한 admin 권한 즉시 회수

- 비인가 도구/확장 프로그램 차단: 브라우저 확장 프로그램 및 신규 협업 도구(XChat 등) 도입 전, 보안 승인 절차와 샌드박스 테스트 의무화

- 이상 행동 탐지(UEBA) 및 로그 중앙 수집: 모든 엔드포인트, 네트워크, 클라우드 API 로그를

2. AI/ML 뉴스

2.1 OpenAI, FedRAMP Moderate에서 사용 가능

OpenAI, FedRAMP Moderate에서 사용 가능

OpenAI가 ChatGPT Enterprise와 OpenAI API에 대해 FedRAMP Moderate 인가를 획득하여 미국 연방 기관의 안전한 AI 도입을 지원할 수 있게 되었다.

원문 보기 →요약

OpenAI가 ChatGPT Enterprise와 OpenAI API에 대해 FedRAMP Moderate 인가를 획득하여 미국 연방 기관의 안전한 AI 도입을 지원할 수 있게 되었다.

실무 포인트: LLM 서빙 환경의 접근 제어와 프롬프트 인젝션 방어 체계를 점검하세요.

실무 적용 포인트

- [OpenAI, FedRAMP] LLM 입출력 데이터 보안 및 프라이버시 검토

- 모델 서빙 환경의 접근 제어 및 네트워크 격리 확인

- 프롬프트 인젝션 등 적대적 공격 대응 방안 점검

- 본 사안(OpenAI) 관련 자사 환경 영향도 평가 및 담당 팀 에스컬레이션 경로 확인

2.2 Google과 Kaggle의 새로운 AI Agents Vibe Coding 코스에 참여하세요

Google과 Kaggle의 새로운 AI Agents Vibe Coding 코스에 참여하세요

Google과 Kaggle이 새로운 AI Agents Vibe Coding Course를 출시했습니다. 이 과정은 AI 에이전트를 활용한 코딩 방법을 가르치며, 노트북과 웹 환경에서 실습할 수 있습니다.

원문 보기 →요약

Google과 Kaggle이 새로운 AI Agents Vibe Coding Course를 출시했습니다. 이 과정은 AI 에이전트를 활용한 코딩 방법을 가르치며, 노트북과 웹 환경에서 실습할 수 있습니다.

실무 포인트: AI Agent의 도구 호출 권한을 최소화하고 의심 행동에 대한 Human-in-the-Loop 승인 경로를 구성하세요.

실무 적용 포인트

- [Google] 에이전트 작업 범위를 최소 권한 원칙으로 제한하고 도구 호출 권한 화이트리스트 관리

- Human-in-the-Loop 승인 게이트를 고위험 에이전트 액션에 필수 적용

- 에이전트 실행 로그를 SIEM에 연동해 비정상 패턴 실시간 탐지

- Google과 Kaggle의 새로운 AI 관련 내부 시스템 노출 여부 스캔 및 변경 이력 감사 로그 점검

2.3 Microsoft OpenAI 파트너십의 다음 단계

Microsoft OpenAI 파트너십의 다음 단계

Microsoft와 OpenAI는 파트너십을 단순화하고 장기적 명확성을 추가하며 대규모 AI 혁신을 지원하는 수정된 계약을 발표했습니다.

원문 보기 →요약

Microsoft와 OpenAI는 파트너십을 단순화하고 장기적 명확성을 추가하며 대규모 AI 혁신을 지원하는 수정된 계약을 발표했습니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- [Microsoft OpenAI] 학습 데이터셋의 PII·라이선스 출처 감사 자동화로 재배포 리스크 제거

- 모델 카드·시스템 카드에 알려진 실패 모드와 완화 전략 문서화

- 평가(eval) 지표에 안전성(safety)·편향(bias) 항목을 명시적으로 포함

- Microsoft OpenAI 이슈의 공개 IoC·지표를 SIEM/보안 이벤트 룰에 반영하고 탐지 검증

3. 클라우드 & 인프라 뉴스

3.1 BigQuery와 Google Earth AI 모델 및 데이터셋으로 더 스마트한 미래를 그리다

BigQuery와 Google Earth AI 모델 및 데이터셋으로 더 스마트한 미래를 그리다

작년에 BigQuery에 통합된 새로운 지리공간 분석 기능이 도입되었으며, Google Cloud Next '26에서는 Google Earth AI의 혁신을 활용한 Google Maps Platform 모델과 데이터셋이 BigQuery 및 Gemini Enterprise Agent Platform과 통합되어 더 깊은 인사이트를 제공하는 도구 모음이 발표되었

원문 보기 →요약

작년에 BigQuery에 통합된 새로운 지리공간 분석 기능이 도입되었으며, Google Cloud Next ‘26에서는 Google Earth AI의 혁신을 활용한 Google Maps Platform 모델과 데이터셋이 BigQuery 및 Gemini Enterprise Agent Platform과 통합되어 더 깊은 인사이트를 제공하는 도구 모음이 발표되었습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [BigQuery와 Google] BigQuery authorized view로 민감 컬럼 접근을 팀 단위로 제한하고 주기적 권한 리뷰

- 데이터 레이크하우스의 외부 테이블 경로 검증으로 경로 조작 인젝션 위험 차단

- Analytics 파이프라인 실패 이벤트를 PagerDuty·Slack에 연동해 데이터 지연 MTTD 단축

- BigQuery와 Google Earth 이슈의 공개 IoC·지표를 SIEM/보안 이벤트 룰에 반영하고 탐지 검증

3.2 AWS 주간 요약: Anthropic 및 Meta 파트너십, AWS Lambda S3 파일, Amazon Bedrock AgentCore CLI 외 (2026년 4월 27일)

AWS 주간 요약: Anthropic 및 Meta 파트너십, AWS Lambda S3 파일, Amazon Bedrock AgentCore CLI 외 (2026년 4월 27일)

AWS는 Anthropic 및 Meta와의 파트너십, AWS Lambda S3 Files, Amazon Bedrock AgentCore CLI 등 새로운 소식을 발표했습니다. 또한 시애틀에서 열린 Specialist Tech Conference에서는 Generative AI와 Amazon Bedrock의 최신 발전에 대한 심도 있는 논의가 이루어졌습니다.

원문 보기 →요약

AWS는 Anthropic 및 Meta와의 파트너십, AWS Lambda S3 Files, Amazon Bedrock AgentCore CLI 등 새로운 소식을 발표했습니다. 또한 시애틀에서 열린 Specialist Tech Conference에서는 Generative AI와 Amazon Bedrock의 최신 발전에 대한 심도 있는 논의가 이루어졌습니다.

실무 포인트: 서버리스 콜드 스타트 로그와 IAM 권한 남용 이상 징후 탐지 룰을 추가하세요.

실무 적용 포인트

- [AWS 주간 요약] 행사 발표 자료를 팀 위키에 정리하고 도입 검토 이슈 트래커에 연결

- 오픈소스 프로젝트 도입 전 보안 성숙도 평가 체크리스트(SLSA·OpenSSF Scorecard) 적용

- 컨퍼런스에서 공개된 취약점 정보를 패치 SLA 프로세스에 즉시 반영

- AWS 주간 요약 관련 서드파티·SaaS 의존성 맵 갱신 및 벤더 커뮤니케이션 로그 남기기

4. DevOps & 개발 뉴스

4.1 모델 선택기에서 Copilot Student GPT-5.3-Codex 제거

모델 선택기에서 Copilot Student GPT-5.3-Codex 제거

GitHub의 Copilot Student 플랜에서 모델 선택기에서 GPT-5.3-Codex가 제거되었지만, 자동 모델 선택(auto model selection)을 통해서는 계속 사용할 수 있습니다.

원문 보기 →요약

GitHub의 Copilot Student 플랜에서 모델 선택기에서 GPT-5.3-Codex가 제거되었지만, 자동 모델 선택(auto model selection)을 통해서는 계속 사용할 수 있습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [모델 선택기에서 Copilot] GitHub Actions 워크플로우 권한을 최소화하고 제3자 Action은 SHA 고정 버전으로 참조

- Copilot 제안 코드에 SAST 게이트를 의무화해 시크릿 하드코딩·인젝션 취약점 자동 차단

- 변경 로그(changelog) 릴리스 노트에서 보안 관련 항목을 파싱해 내부 패치 SLA에 반영

- 모델 선택기에서 Copilot Student 이슈의 공개 IoC·지표를 SIEM/보안 이벤트 룰에 반영하고 탐지 검증

4.2 Copilot cloud agent가 Actions 사용자 정의 이미지로 20% 더 빠르게 시작

Copilot cloud agent가 Actions 사용자 정의 이미지로 20% 더 빠르게 시작

GitHub의 Copilot cloud agent가 Actions custom images로 최적화된 runner 환경 덕분에 시작 속도가 20% 이상 빨라졌습니다. 이제 이슈를 Copilot에 할당하면 더 빠르게 작업을 시작할 수 있습니다.

원문 보기 →요약

GitHub의 Copilot cloud agent가 Actions custom images로 최적화된 runner 환경 덕분에 시작 속도가 20% 이상 빨라졌습니다. 이제 이슈를 Copilot에 할당하면 더 빠르게 작업을 시작할 수 있습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [Copilot cloud] cosign 서명 정책을 Admission Controller에 연동해 미서명 이미지 배포 차단

- 레지스트리 접근 토큰 로테이션 주기를 단축하고 서비스 계정 권한 최소화

- SBOM을 CI 산출물로 생성·저장하고 신규 CVE 발생 시 자동 알림 연계

- Copilot cloud 이슈 대응 경과를 보안 인시던트 보고서 템플릿에 맞춰 정리·공유

4.3 GitHub Copilot 코드 리뷰가 2026년 6월 1일부터 GitHub Actions 시간을 소모하기 시작합니다

GitHub Copilot 코드 리뷰가 2026년 6월 1일부터 GitHub Actions 시간을 소모하기 시작합니다

GitHub Copilot의 코드 리뷰 기능이 2026년 6월 1일부터 GitHub Actions 분을 소모하기 시작합니다. 이 변경 사항은 모든 풀 리퀘스트에서 에이전트 기반의 고품질 코드 리뷰를 사용하는 개발자와 엔지니어링 팀에 영향을 미칠 예정입니다.

원문 보기 →요약

GitHub Copilot의 코드 리뷰 기능이 2026년 6월 1일부터 GitHub Actions 분을 소모하기 시작합니다. 이 변경 사항은 모든 풀 리퀘스트에서 에이전트 기반의 고품질 코드 리뷰를 사용하는 개발자와 엔지니어링 팀에 영향을 미칠 예정입니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- [GitHub Copilot 코드] 서드파티 Actions를 SHA 고정 버전으로 참조하고 Dependabot으로 자동 업데이트

- CI/CD 파이프라인 실행 로그를 SIEM에 연동해 비인가 시크릿 접근 탐지

- 스테이징과 프로덕션 배포 승인을 별도 보호된 환경 변수로 분리 관리

- GitHub Copilot 코드 사례를 내부 런북·체크리스트에 기록해 유사 상황 대응 시간 단축

5. 블록체인 뉴스

5.1 억만장자 팀 드레이퍼, 비트코인을 보유하지 않았다면 두려워해야 한다

억만장자 팀 드레이퍼, 비트코인을 보유하지 않았다면 두려워해야 한다

억만장자 Tim Draper는 Bitcoin이 주류로 자리잡았으며, 글로벌 금융 시스템의 광범위한 전환 초기 단계를 나타낸다고 말했습니다. 그는 Bitcoin을 보유하지 않는다면 두려워해야 한다고 강조했습니다.

원문 보기 →요약

억만장자 Tim Draper는 Bitcoin이 주류로 자리잡았으며, 글로벌 금융 시스템의 광범위한 전환 초기 단계를 나타낸다고 말했습니다. 그는 Bitcoin을 보유하지 않는다면 두려워해야 한다고 강조했습니다.

실무 포인트: 거래소 API 키 권한을 읽기 전용 기준으로 최소화하고 출금 화이트리스트를 의무화하세요.

5.2 미국 하원 공화당, 비트코인 약세가 중국에 유리할 것이라고 경고

미국 하원 공화당, 비트코인 약세가 중국에 유리할 것이라고 경고

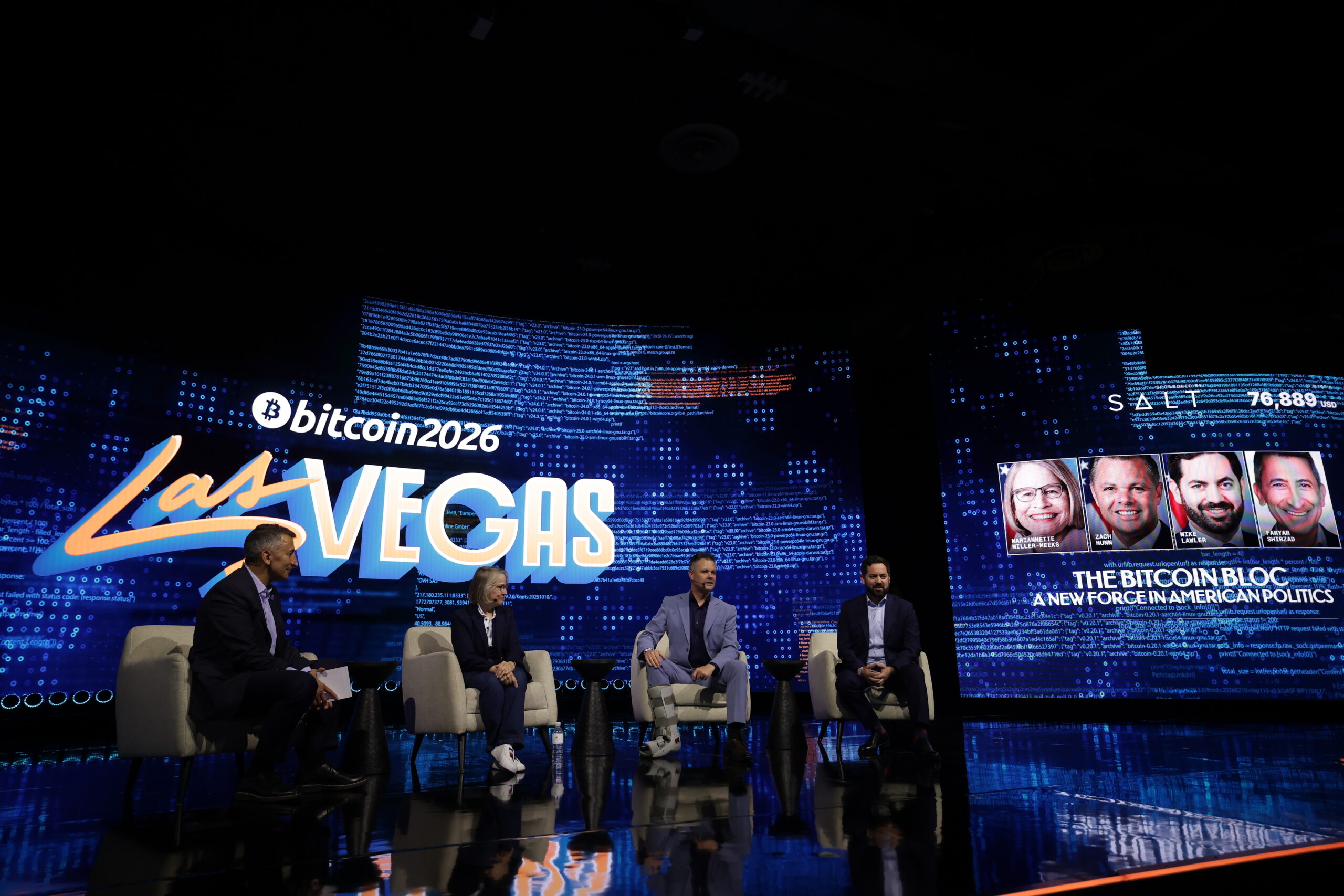

미국 하원 공화당 의원들은 라스베이거스의 Bitcoin 2026 컨퍼런스에서 암호화폐 규제를 국가 안보 및 경제 경쟁력 문제로 규정하며, 미국의 Bitcoin 약세가 중국에 이익이 될 것이라고 경고했습니다. 이들은 디지털 자산 분야에서 미국의 리더십이 중국에 대응하는 데 필수적이라고 주장했습니다.

원문 보기 →요약

미국 하원 공화당 의원들은 라스베이거스의 Bitcoin 2026 컨퍼런스에서 암호화폐 규제를 국가 안보 및 경제 경쟁력 문제로 규정하며, 미국의 Bitcoin 약세가 중국에 이익이 될 것이라고 경고했습니다. 이들은 디지털 자산 분야에서 미국의 리더십이 중국에 대응하는 데 필수적이라고 주장했습니다.

실무 포인트: 규제 변화에 따른 컴플라이언스 영향을 법무팀과 사전 검토하세요.

5.3 의원들, 2026년 선거 앞두고 암호화폐 규제 명확성이 미국 리더십 결정할 것이라고 경고

의원들, 2026년 선거 앞두고 암호화폐 규제 명확성이 미국 리더십 결정할 것이라고 경고

미국 의원들과 백악관 관계자들은 2026년 선거를 앞두고 명확한 암호화폐 규제가 미국의 금융 혁신 리더십을 결정할 것이라고 경고했으며, Cynthia Lummis 상원의원은 적대적인 행정부가 다시 들어설 경우 합리적인 규제가 "게임 오버"가 될 수 있다고 말했습니다.

원문 보기 →요약

미국 의원들과 백악관 관계자들은 2026년 선거를 앞두고 명확한 암호화폐 규제가 미국의 금융 혁신 리더십을 결정할 것이라고 경고했으며, Cynthia Lummis 상원의원은 적대적인 행정부가 다시 들어설 경우 합리적인 규제가 “게임 오버”가 될 수 있다고 말했습니다.

실무 포인트: 규제 발표 내용을 법무 및 컴플라이언스 조직과 공유하고 영향 받는 서비스 흐름을 도식화하세요.

6. 기타 주목할 뉴스

| 제목 | 출처 | 핵심 내용 |

|---|---|---|

| 양자 컴퓨터가 도래하기 10년 전, 우리가 포스트퀀텀 암호학을 채택한 이유 | 토스 기술 블로그 | Toss Payments 기술 총괄 하태호는 20년 된 레거시 시스템 개편 과정에서 가장 큰 도전으로 양자 컴퓨터 도래에 대비한 사전 암호 체계 도입을 꼽았다. 이 회사는 양자 컴퓨터가 상용화되기 10년 전부터 Post-Quantum Cryptography를 채택하기로 결정했다. |

| 월간 100만 회 다운로드된 오픈소스 패키지, 사용자 자격 증명 탈취 | Ars Technica | 월간 100만 회 다운로드되는 오픈소스 패키지 element-data가 사용자 자격 증명을 탈취한 것으로 확인됐습니다. 이 패키지를 사용 중인 사용자는 즉시 시스템 침해 여부를 점검해야 합니다 |

| 클릭에서 전환으로: Pinterest의 쇼핑 전환 후보 생성 아키텍처 설계 | Pinterest Engineering | Pinterest의 전환형 광고에서 사용자 구매 가능성을 높이기 위한 쇼핑 전환 후보 생성 시스템 아키텍처를 소개합니다. 이 시스템은 머신러닝 엔지니어들이 개발한 기술로, 사용자와 광고주 모두에게 가치를 제공하는 데 중점을 둡니다 |

7. 트렌드 분석

| 트렌드 | 관련 뉴스 수 | 주요 키워드 |

|---|---|---|

| 기타 | 8건 | 기타 주제 |

| AI/ML | 4건 | The Hacker News 관련 동향, Google AI Blog 관련 동향, Google Cloud Blog 관련 동향 |

| 클라우드 보안 | 3건 | AWS Security Blog 관련 동향, AWS Blog 관련 동향, GitHub Changelog 관련 동향 |

이번 주기의 핵심 트렌드는 기타(8건)입니다. AI/ML 분야에서는 The Hacker News 관련 동향, Google AI Blog 관련 동향 관련 동향에 주목할 필요가 있습니다.

실무 체크리스트

P0 (즉시)

- AWS Security Hub POC를 통한 보안 운영 최적화 관련 긴급 패치 및 영향도 확인

P1 (7일 내)

- Checkmarx, 3월 23일 공격 이후 다크 웹에 게시된 GitHub 저장소 데이터 확인 관련 보안 검토 및 모니터링

- Robinhood 계정 생성 결함 악용해 피싱 이메일 발송 관련 보안 검토 및 모니터링

- ⚡ 주간 요약: Fast16 악성코드, XChat 출시, 연방 정부 백도어, AI 직원 추적 등 관련 보안 검토 및 모니터링

- GlassWorm 멀웨어 공격, 73개의 OpenVSX “슬리퍼” 확장 프로그램을 통해 재개 관련 보안 검토 및 모니터링

- Amazon Bedrock Knowledge Bases를 위한 자동 동기화 솔루션 구축 및 배포 관련 보안 검토 및 모니터링

P2 (30일 내)

- OpenAI, FedRAMP Moderate에서 사용 가능 관련 AI 보안 정책 검토

- 클라우드 인프라 보안 설정 정기 감사

참고 자료

| 리소스 | 링크 |

|---|---|

| CISA KEV | cisa.gov/known-exploited-vulnerabilities-catalog |

| MITRE ATT&CK | attack.mitre.org |

| FIRST EPSS | first.org/epss |

작성자: Twodragon

Discussion 0

GitHub 계정으로 로그인하여 댓글을 작성하세요

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.

```로 감싸주세요