- The Hacker News: 새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 노리고 SOCKS 프록시를 추가합니다

- The Hacker News: Masjesu Botnet, 글로벌 IoT 기기 대상 DDoS 대여 서비스로 부상

- The Hacker News: APT28, 우크라이나와 NATO 동맹국을 겨냥한 캠페인에서 PRISMEX 멀웨어 배포

- Google Cloud Blog: Google Cloud, The Forrester Wave™: Sovereign Cloud

서론

안녕하세요, Twodragon입니다.

2026년 04월 09일 기준, 지난 24시간 동안 발표된 주요 기술 및 보안 뉴스를 심층 분석하여 정리했습니다.

수집 통계:

- 총 뉴스 수: 18개

- 보안 뉴스: 3개

- AI/ML 뉴스: 3개

- 클라우드 뉴스: 3개

- DevOps 뉴스: 3개

- 블록체인 뉴스: 3개

- 기타 뉴스: 3개

📊 빠른 참조

이번 주 하이라이트

| 분야 | 소스 | 핵심 내용 | 영향도 |

|---|---|---|---|

| 🔒 Security | The Hacker News | 새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 노리고 SOCKS 프록시를 추가합니다 | 🟠 High |

| 🔒 Security | The Hacker News | Masjesu Botnet, 글로벌 IoT 기기 대상 DDoS 대여 서비스로 부상 | 🟠 High |

| 🔒 Security | The Hacker News | APT28, 우크라이나와 NATO 동맹국을 겨냥한 캠페인에서 PRISMEX 멀웨어 배포 | 🟠 High |

| 🤖 AI/ML | Meta Engineering Blo | Trust But Canary: 대규모 구성 안전성 | 🟡 Medium |

| 🤖 AI/ML | OpenAI Blog | 기업 AI의 다음 단계 | 🟡 Medium |

| 🤖 AI/ML | OpenAI Blog | 아동 안전 청사진 소개 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | Google Cloud, The Forrester Wave™: Sovereign Cloud Platforms(2026년 2분기)에서 리더로 선정 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | 새로운 GKE Cloud Storage FUSE 프로필로 AI 스토리지 구성의 추측 작업을 제거하세요 | 🟡 Medium |

| ☁️ Cloud | Google Cloud Blog | Apache Iceberg 레이크하우스를 위한 타협 없는 개방성 | 🟡 Medium |

| ⚙️ DevOps | GitHub Changelog | Copilot 검토 풀 리퀘스트 병합 메트릭이 이제 사용량 메트릭 API에 포함되었습니다 | 🟡 Medium |

경영진 브리핑

- 긴급 대응 필요: Chaos 멀웨어 변종이 잘못 구성된 클라우드 배포를 표적으로 삼고 있으며, 클라우드 인프라 구성 점검이 필요합니다.

- 주요 모니터링 대상: 클라우드 오구성을 노리는 신규 Chaos 변종, Masjesu Botnet의 IoT DDoS 대여 서비스, APT28의 PRISMEX 멀웨어 캠페인, AWS 대용량 배포 파이프라인 이슈 등 High 등급 위협 4건에 대한 탐지 강화가 필요합니다.

위험 스코어카드

| 영역 | 현재 위험도 | 즉시 조치 |

|---|---|---|

| 위협 대응 | High | 인터넷 노출 자산 점검 및 고위험 항목 우선 패치 |

| 탐지/모니터링 | High | SIEM/EDR 경보 우선순위 및 룰 업데이트 |

| 클라우드 보안 | Medium | 클라우드 자산 구성 드리프트 점검 및 권한 검토 |

| AI/ML 보안 | Medium | AI 서비스 접근 제어 및 프롬프트 인젝션 방어 점검 |

1. 보안 뉴스

1.1 새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 노리고 SOCKS 프록시를 추가합니다

새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 노리고 SOCKS 프록시를 추가합니다

새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 대상으로 하며 SOCKS 프록시 기능을 추가했습니다. Darktrace 보고서에 따르면 Chaos 멀웨어가 라우터 및 에지 디바이스에서 클라우드 인프라로 표적을 확대하고 있습니다.

원문 보기 →Chaos 변종의 클라우드 타겟팅 위협 분석 및 대응 방안

1. 기술적 배경 및 위험 분석

Chaos 멀웨어는 기존에 주로 라우터, IoT, 엣지 디바이스와 같은 취약한 네트워크 장비를 표적으로 삼았던 봇넷입니다. 최근 발견된 새로운 변종은 잘못 구성된 클라우드 배포 환경을 추가 타겟으로 삼고 있으며, 여기에 SOCKS 프록시 기능을 탑재한 것이 특징입니다. 이는 공격자가 침투한 클라우드 인스턴스를 익명 통신 릴레이 또는 추가 공격 발판으로 악용할 수 있음을 의미합니다. 클라우드 환경의 일반적인 오설정(기본 자격 증명 유지, 과도한 권한 부여, 공용 인터넷 노출 등)은 Chaos 변종에게 이상적인 진입점을 제공합니다. 일단 감염되면, 해당 리소스는 DDoS 공격, 데이터 유출, 추가 내부 확산 등에 활용될 수 있으며, SOCKS 프록시를 통해 공격자의 실체를 은폐하게 됩니다.

2. 실무 영향 분석

DevSecOps 실무자에게 이 위협은 “클라우드의 확장성과 자동화가 보안 오류도 확장시킬 수 있다” 는 점을 다시 한번 경고합니다. IaC(Infrastructure as Code) 템플릿의 보안 설정 누락, CI/CD 파이프라인에서의 비밀값 관리 소홀, 빠른 프로비저닝 과정에서의 보안 검증 생략 등은 모두 잠재적인 감염 경로가 될 수 있습니다. 감염 시 운영 중인 워크로드의 자원이 악용되어 예상치 못한 비용 급증(크립토마이닝 또는 DDoS 트래픽 발생 시)이나 데이터 침해로 이어질 수 있으며, 이는 곧 비즈니스 연속성과 규정 준수에 직접적인 영향을 미칩니다. 또한, SOCKS 프록시 기능은 내부 네트워크에서의 횡적 이동을 용이하게 하여, 단일 취약점이 더 넓은 환경으로의 위협 확대로 이어질 수 있습니다.

3. 대응 체크리스트

- 클라우드 구성 강화 및 지속적 검증: CIS 벤치마크 등 보안 모범 사례에 따라 인스턴스와 서비스(특히 스토리지, 컨테이너 레지스트리, 관리 콘솔)를 강화하고, AWS Config, Azure Policy, GCP Security Health Analytics 등 클라우드 네이티브 도구를 활용해 오설정을 지속적으로 모니터링 및 자동 수정합니다.

- IaC 보안 스캔 도입: Terraform, CloudFormation, ARM 템플릿 등 IaC 파일을 CI/CD 파이프라인 단계에서 정적 분석(SAST)하여 기본 자격 증명, 과도한 IAM 권한, 불필요한 공용 접근 등 취약한 구성을 배포 전에 차단합니다.

- 네트워크 세분화 및 출구 트래픽 모니터링: 마이크로 세분화(보안 그룹, 네트워크 정책)를 적용하여 워크로드 간 불필요한 통신을 제한하고, 모든 VPC/서브넷의 출구(egress) 트래픽을 로깅 및 모니터링하여 알 수 없는 외부 주소(특히 비표준 포트)로의 SOCKS 프록시 통신 시도를 탐지합니다.

- 런타임 워크로드 보호 및 취약성 관리: 에이전트 기반 또는 네트워크 기반 런타임 보호 솔루션을 도입하여 이상 행위(예: 알려진 Chaos C2 서버와의 통신, 비정상적인 프로세스 실행)를 탐지하고, 컨테이너 및 VM 이미지에 대한 정기적인 취약성 스캔과 패치 주기를 준수합니다.

- **강화된

1.2 Masjesu Botnet, 글로벌 IoT 기기 대상 DDoS 대여 서비스로 부상

Masjesu Botnet, 글로벌 IoT 기기 대상 DDoS 대여 서비스로 부상

사이버보안 연구진이 DDoS 공격에 특화된 은밀한 봇넷 Masjesu를 공개했습니다. 이 봇넷은 2023년 등장 이후 Telegram을 통해 DDoS-for-Hire 서비스로 광고되며, 라우터 및 게이트웨이 등 다양한 아키텍처의 글로벌 IoT 기기를 표적으로 삼을 수 있습니다.

원문 보기 →Masjesu Botnet 뉴스 분석: DevSecOps 실무자 관점

1. 기술적 배경 및 위협 분석

Masjesu 봇넷은 2023년부터 텔레그램을 통해 DDoS 대여 서비스로 광고된, IoT 기기(라우터, 게이트웨이 등)를 표적으로 하는 멀티 아키텍처 봇넷입니다. 이는 취약한 IoT 디바이스를 자동으로 탐색하여 감염시키고, 이를 통해 대규모 분산 서비스 거부(DDoS) 공격을 수행할 수 있는 인프라를 제공합니다. 기술적으로는 다양한 CPU 아키텍처(ARM, MIPS, x86 등)를 지원함으로써 광범위한 임베디드 장치를 포섭할 수 있으며, 지속성 메커니즘과 C&C(Command and Control) 서버와의 은밀한 통신을 통해 탐지를 회피하도록 설계되었을 가능성이 높습니다. 이는 단순한 악성코드가 아닌, 서비스형 불법 인프라(MaaS, Malware-as-a-Service)로 진화한 위협 모델을 보여줍니다.

2. 실무 영향 분석

DevSecOps 실무자에게 이 뉴스는 두 가지 주요 측면에서 직접적인 영향을 미칩니다. 첫째, 개발 및 배포 파이프라인에서, 우리가 개발하거나 회사에서 사용하는 IoT/임베디드 장치의 펌웨어 소스와 기본 보안 설정(기본 패스워드, 불필요한 서비스 노출 등)이 취약점으로 작용할 수 있습니다. CI/CD 파이프라인에 보안 테스트(SAST, SCA)를 통합했더라도, 펌웨어 이미지나 런타임 환경의 보안은 간과되기 쉽습니다. 둘째, 운영 환경에서, 프로덕션에 사용 중인 게이트웨이나 엣지 디바이스가 봇넷에 감염될 경우, 내부 네트워크에서 외부로 DDoS 공격이 발원할 수 있어 기업의 명예를 훼손하고 법적 책임을 초래할 수 있습니다. 또한, 해당 장치 자체가 서비스 장애의 원인이 될 수 있습니다.

3. 대응 체크리스트

- IoT/엣지 디바이스 인벤토리 정리 및 취약점 평가: 조직 내 모든 IoT 장치(라우터, 카메라, 스마트 장비 등)의 목록을 작성하고, 펌웨어 버전, 개방된 포트, 기본 인증 정보 변경 여부 등을 정기적으로 점검하는 절차를 수립한다.

- DevSecOps 파이프라인에 임베디드 보안 테스트 통합: 펌웨어 빌드 과정에서 보안 설정 검증(예: 취약한 기본 비밀번호, 불필요한 네트워크 서비스 비활성화)을 자동화하고, SBOM(Software Bill of Materials)을 생성하여 알려진 취약점 라이브러리 의존성을 관리한다.

- 네트워크 세분화 및 이상 트래픽 모니터링: IoT 디바이스가 위치한 네트워크 세그먼트를 분리하고, 해당 세그먼트에서 외부로 향하는 비정상적인 대량 트래픽(특히 UDP/ICMP Flood 등 DDoS 공격 패턴)을 실시간으로 탐지할 수 있는 모니터링 규칙을 설정 및 경고한다.

- 사고 대응 계획에 IoT 장치 감염 시나리오 추가: 기존의 사고 대응(IR) 플랜에 IoT 디바이스가 봇넷에 감염되었을 때의 격리, 복구, 증거 수집 절차를 명시적으로 포함시켜 대응 속도를 높인다.

1.3 APT28, 우크라이나와 NATO 동맹국을 겨냥한 캠페인에서 PRISMEX 멀웨어 배포

APT28, 우크라이나와 NATO 동맹국을 겨냥한 캠페인에서 PRISMEX 멀웨어 배포

러시아 위협 행위자 APT28가 우크라이나와 NATO 동맹국을 표적으로 한 새로운 스피어 피싱 캠페인에서 PRISMEX라는 악성코드 제품군을 배포한 것으로 확인되었습니다. PRISMEX는 고급 스테가노그래피, COM 하이재킹, 합법적 클라우드 서비스 악용을 결합한 C2 기법을 사용합니다.

원문 보기 →APT28의 PRISMEX 멀웨어 캠페인 분석 (DevSecOps 관점)

1. 기술적 배경 및 위협 분석

PRISMEX 멀웨어는 APT28(러시아 GRU 소속으로 추정)이 우크라이나 및 NATO 동맹국을 대상으로 한 새로운 스피어 피싱 캠페인에서 사용된 것으로 확인되었습니다. 이 멀웨어의 주요 기술적 특징은 첨단 스테가노그래피, COM 하이재킹, 합법적 클라우드 서비스 악용을 통한 C2(명령 및 제어) 통신입니다. 스테가노그래피를 통해 악성코드를 정상 이미지 파일 등에 은닉하여 전통적인 시그니처 기반 탐지를 우회하며, COM 하이재킹은 Windows 레지스트리를 조작하여 지속성(Persistence)을 확보합니다. 특히, 합법적인 클라우드 서비스(예: Google Drive, Dropbox, Microsoft 365)를 C2 채널로 악용함으로써 네트워크 트래픽이 정상적인 활동처럼 위장되어 아웃바운드 연결 차단 규칙을 회피할 수 있습니다. 이는 공급망 공격과 유사하게 신뢰받는 인프라를 악용한다는 점에서 탐지가 매우 어려운 진화된 위협입니다.

2. 실무 영향 분석

DevSecOps 실무자에게 이 공격은 CI/CD 파이프라인과 클라우드 네이티브 환경에 대한 직접적인 위험을 시사합니다. 첫째, 개발자 및 운영자를 대상으로 한 정교한 스피어 피싱 이메일이 CI/CD 시스템 자격증명이나 리포지토리 접근권을 탈취하는 초기 침입 벡터가 될 수 있습니다. 둘째, 공격자가 합법적인 클라우드 서비스를 악용한다는 점은 기업이 의존하는 SaaS 애플리케이션(예: 슬랙, 깃허브, CI/CD 툴)이 예상치 못한 C2 채널로 전환될 수 있음을 의미합니다. 이로 인해 기존의 네트워크 기반 방화벽/IDS만으로는 탐지가 불가능해집니다. 셋째, COM 하이재킹과 같은 지속성 메커니즘은 컨테이너 또는 서버리스 함수와 같은 임시 환경에서도 악성코드가 생존할 수 있도록 진화할 가능성이 있습니다. 결국, 소프트웨어 공급망의 취약점을 통한 침투와 내부 자산 탈취 위험이 동시에 증가하는 복합적 위협으로 작용합니다.

3. 대응 체크리스트

- 이미지/파일 스테가노그래피 탐지 강화: CI/CD 파이프라인에 정적 분석(SAST) 및 동적 분석(DAST) 단계에서 비정상적인 파일 임베딩 패턴을 탐지할 수 있는 도구나 커스텀 스크립트를 통합하고, 아티팩트 저장소에 업로드되는 모든 빌드 결과물에 대한 무결성 검증 절차를 수립한다.

- 클라우드 서비스 아웃바운드 트래픽 모니터링: 네트워크 보안 그룹(NSG) 또는 클라우드 방화벽 정책만 의존하지 말고, EDR/XDR 솔루션을 활용해 호스트 수준에서 합법적 클라우드 도메인으로의 비정상적인 데이터 전송 행위(예: 정기 빌드 시간대 외의 대용량 업로드)를 탐지하는 알림 규칙을 구성한다.

- DevOps 환경에 대한 최소 권한 원칙 및 행위 기반 모니터링 적용: CI/CD 서비스 계정, 클라우드 IAM 역할에 대해 필요한 최소 권한만 부여하고, 모든 권한 상승 및 비정상적인 리포지토리 접근 시도(예: 평소와 다른 IP/지역에서의 깃 푸시)를 로깅

2. AI/ML 뉴스

2.1 Trust But Canary: 대규모 구성 안전성

Trust But Canary: 대규모 구성 안전성

AI가 개발 속도와 생산성을 높이면서 안전장치 필요성도 커지고 있습니다. Meta Tech Podcast에서는 Meta의 Configurations 팀이 대규모로 설정 롤아웃을 안전하게 수행하는 방법을 논의했습니다. 여기에는 canarying과 progressive rollouts, 상태 점검 등의 방법이 포함됩니다.

원문 보기 →요약

AI가 개발 속도와 생산성을 높이면서 안전장치 필요성도 커지고 있습니다. Meta Tech Podcast에서는 Meta의 Configurations 팀이 대규모로 설정 롤아웃을 안전하게 수행하는 방법을 논의했습니다. 여기에는 canarying과 progressive rollouts, 상태 점검 등의 방법이 포함됩니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- 대규모 구성 롤아웃 시 카나리 배포 및 점진적 롤아웃 전략 적용

- 설정 변경의 자동 상태 점검(Health Check) 및 자동 롤백 메커니즘 구축

- AI 기반 자동화 배포에서의 구성 안전성 검증 파이프라인 설계

2.2 기업 AI의 다음 단계

기업 AI의 다음 단계

OpenAI는 기업용 AI의 다음 단계를 제시하며 Frontier, ChatGPT Enterprise, Codex 등과 함께 전사적 AI 에이전트 도입이 각 산업에서 가속화되고 있다고 밝혔습니다.

원문 보기 →요약

OpenAI는 기업용 AI의 다음 단계를 제시하며 Frontier, ChatGPT Enterprise, Codex 등과 함께 전사적 AI 에이전트 도입이 각 산업에서 가속화되고 있다고 밝혔습니다.

실무 포인트: AI Agent 도입 시 권한 범위 설정과 출력 검증 체계를 사전에 수립하세요.

실무 적용 포인트

- AI 에이전트 도구 호출 권한 및 접근 범위 최소화 설계

- 에이전트 행동 로깅 및 감사 파이프라인 구축 검토

- 에이전트 출력에 대한 검증 및 사람 감독(Human-in-the-Loop) 설계

2.3 아동 안전 청사진 소개

아동 안전 청사진 소개

OpenAI는 어린이의 온라인 보호와 역량 강화를 위한 로드맵인 'Child Safety Blueprint'를 발표했습니다. 이 청사진은 안전장치, 연령에 적합한 디자인, 협업을 통해 책임감 있는 AI 구축 방안을 제시합니다.

원문 보기 →요약

OpenAI는 어린이의 온라인 보호와 역량 강화를 위한 로드맵인 ‘Child Safety Blueprint’를 발표했습니다. 이 청사진은 안전장치, 연령에 적합한 디자인, 협업을 통해 책임감 있는 AI 구축 방안을 제시합니다.

실무 포인트: AI/ML 파이프라인 및 서비스에 미치는 영향을 검토하세요.

실무 적용 포인트

- AI 서비스의 연령 기반 접근 제어 및 콘텐츠 필터링 정책 검토

- 아동 보호 관련 규제(COPPA, KISA 등) 준수를 위한 AI 안전장치 설계

- AI 모델의 유해 콘텐츠 생성 방지를 위한 가드레일 및 모니터링 체계 구축

3. 클라우드 & 인프라 뉴스

3.1 Google Cloud, The Forrester Wave™: Sovereign Cloud Platforms(2026년 2분기)에서 리더로 선정

Google Cloud, The Forrester Wave™: Sovereign Cloud Platforms(2026년 2분기)에서 리더로 선정

Google Cloud가 2026년 2분기 포레스터 웨이브(Forester Wave™) 주권 클라우드 플랫폼 부문에서 리더로 선정되었습니다. 이는 규제가 심한 산업과 공공 부문의 데이터 주권 및 거버넌스 요구사항을 해결하는 Google Cloud의 역량을 인정한 것입니다.

원문 보기 →요약

Google Cloud가 2026년 2분기 포레스터 웨이브(Forester Wave™) 주권 클라우드 플랫폼 부문에서 리더로 선정되었습니다. 이는 규제가 심한 산업과 공공 부문의 데이터 주권 및 거버넌스 요구사항을 해결하는 Google Cloud의 역량을 인정한 것입니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- 주권 클라우드(Sovereign Cloud) 요구사항에 따른 데이터 거버넌스 정책 수립

- 규제 산업의 데이터 주권 및 지역별 저장 요건 충족을 위한 클라우드 설정 검토

- 주권 클라우드 전환 시 기존 보안 통제의 호환성 및 마이그레이션 계획 수립

3.2 새로운 GKE Cloud Storage FUSE 프로필로 AI 스토리지 구성의 추측 작업을 제거하세요

새로운 GKE Cloud Storage FUSE 프로필로 AI 스토리지 구성의 추측 작업을 제거하세요

Google Kubernetes Engine(GKE) 사용자를 위한 Cloud Storage FUSE의 AI/ML 워크로드 성능 최적화가 복잡하다는 고객 피드백을 반영했습니다. 이에 Google은 구성 작업을 간소화하는 새로운 GKE Cloud Storage FUSE Profiles를 출시하여 사용자가 더 쉽게 최대 성능을 얻을 수 있도록 했습니다.

원문 보기 →요약

Google Kubernetes Engine(GKE) 사용자를 위한 Cloud Storage FUSE의 AI/ML 워크로드 성능 최적화가 복잡하다는 고객 피드백을 반영했습니다. 이에 Google은 구성 작업을 간소화하는 새로운 GKE Cloud Storage FUSE Profiles를 출시하여 사용자가 더 쉽게 최대 성능을 얻을 수 있도록 했습니다.

실무 포인트: 클러스터 버전 호환성과 워크로드 영향을 확인하세요.

실무 적용 포인트

- Kubernetes 클러스터 보안 벤치마크(CIS) 준수 점검

- API 서버 접근 제어 및 감사 로그(Audit Log) 활성화 확인

- 클러스터 업그레이드 주기 및 보안 패치 적용 현황 검토

3.3 Apache Iceberg 레이크하우스를 위한 타협 없는 개방성

Apache Iceberg 레이크하우스를 위한 타협 없는 개방성

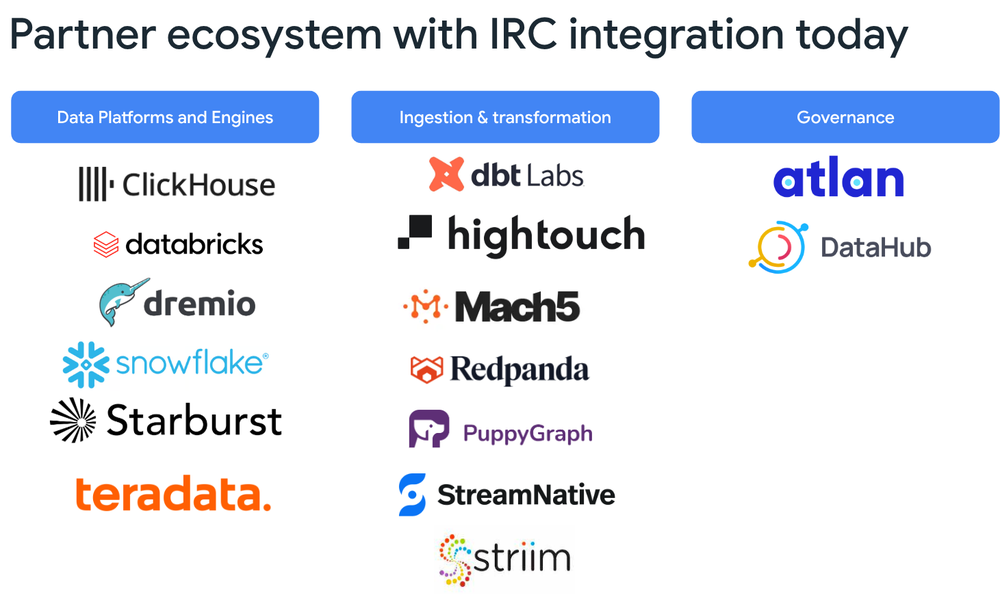

Google Cloud가 BigQuery와 Trino, Spark 등 Apache Iceberg 호환 엔진 간의 읽기 및 쓰기 상호 운용성 미리 보기를 발표했습니다. 이를 통해 Iceberg의 개방성과 유연성을 유지하면서 Google 관리형 Iceberg REST Catalog에서 엔터프라이즈급 네이티브 스토리지의 이점을 얻을 수 있습니다.

원문 보기 →요약

Google Cloud가 BigQuery와 Trino, Spark 등 Apache Iceberg 호환 엔진 간의 읽기 및 쓰기 상호 운용성 미리 보기를 발표했습니다. 이를 통해 Iceberg의 개방성과 유연성을 유지하면서 Google 관리형 Iceberg REST Catalog에서 엔터프라이즈급 네이티브 스토리지의 이점을 얻을 수 있습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- 컨퍼런스에서 발표된 새로운 보안 프레임워크 및 도구 검토

- 커뮤니티 모범 사례의 자사 환경 적용 가능성 평가

- 발표된 오픈소스 프로젝트의 보안 성숙도 및 도입 로드맵 검토

4. DevOps & 개발 뉴스

4.1 Copilot 검토 풀 리퀘스트 병합 메트릭이 이제 사용량 메트릭 API에 포함되었습니다

Copilot 검토 풀 리퀘스트 병합 메트릭이 이제 사용량 메트릭 API에 포함되었습니다

GitHub의 Copilot 사용량 지표 API에 Copilot이 검토한 pull request의 병합 관련 두 가지 새로운 지표가 추가되었습니다. 이는 2월에 공개된 Copilot 생성 pull request의 처리량 및 사이클 타임 지표를 보완하는 것입니다.

원문 보기 →요약

GitHub의 Copilot 사용량 지표 API에 Copilot이 검토한 pull request의 병합 관련 두 가지 새로운 지표가 추가되었습니다. 이는 2월에 공개된 Copilot 생성 pull request의 처리량 및 사이클 타임 지표를 보완하는 것입니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- Copilot PR 병합 메트릭을 활용한 AI 코드 리뷰 효과 측정 체계 구축

- AI 생성 PR의 병합 전 보안 검토 프로세스 및 자동 스캔 통합

- Copilot 사용량 API 기반 팀별 AI 도구 채택률 및 코드 품질 트렌드 분석

4.2 Secret scanning 개선 사항: API, 웹훅, 위임 워크플로우에 대한 알림 기능 강화

Secret scanning 개선 사항: API, 웹훅, 위임 워크플로우에 대한 알림 기능 강화

GitHub이 secret scanning 기능의 개발자 경험 향상을 위해 API, webhook, 위임된 워크플로우에 대한 여러 개선 사항을 출시했습니다.

원문 보기 →요약

GitHub이 secret scanning 기능의 개발자 경험 향상을 위해 API, webhook, 위임된 워크플로우에 대한 여러 개선 사항을 출시했습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- Secret scanning 웹훅을 SIEM/SOAR에 연동하여 실시간 시크릿 유출 대응 자동화

- 위임 워크플로우를 활용한 시크릿 유출 알림의 팀별 라우팅 및 책임 분배 설정

- Secret scanning API 개선사항을 기존 CI/CD 보안 파이프라인에 통합 검토

4.3 GitHub Mobile: 어디서나 Copilot 클라우드 에이전트로 연구 및 코딩하기

GitHub Mobile: 어디서나 Copilot 클라우드 에이전트로 연구 및 코딩하기

GitHub Mobile에서 Copilot cloud agent가 pull request 워크플로우 이상의 기능을 지원하여 자리에서 떠나 있을 때도 작업을 지속할 수 있게 되었습니다. Copilot에게 연구를 요청하는 등 다양한 작업을 모바일에서 수행할 수 있습니다.

원문 보기 →요약

GitHub Mobile에서 Copilot cloud agent가 pull request 워크플로우 이상의 기능을 지원하여 자리에서 떠나 있을 때도 작업을 지속할 수 있게 되었습니다. Copilot에게 연구를 요청하는 등 다양한 작업을 모바일에서 수행할 수 있습니다.

실무 포인트: 인프라 및 운영 환경 영향을 검토하세요.

실무 적용 포인트

- 모바일 앱 업데이트에 포함된 보안 패치 및 의존성 변경사항 검토

- API 키 및 민감 데이터의 클라이언트 측 노출 방지 설정 점검

- 사용자 데이터 수집 시 개인정보 보호 정책(GDPR, 개인정보보호법) 준수 확인

5. 블록체인 뉴스

5.1 Adam Back, 비트코인의 양자 위협은 수십 년 후의 문제라며 점진적인 포스트-양자 보안으로의 전환을 촉구

Adam Back, 비트코인의 양자 위협은 수십 년 후의 문제라며 점진적인 포스트-양자 보안으로의 전환을 촉구

Bitcoin의 창시자 중 한 명인 Adam Back는 양자 컴퓨팅이 Bitcoin의 암호화 보안을 위협할 수준에 도달하기까지는 수십 년이 걸릴 것이라고 주장했습니다. 그는 점진적인 Post-Quantum Security로의 전환을 촉구했습니다.

원문 보기 →요약

Bitcoin의 창시자 중 한 명인 Adam Back는 양자 컴퓨팅이 Bitcoin의 암호화 보안을 위협할 수준에 도달하기까지는 수십 년이 걸릴 것이라고 주장했습니다. 그는 점진적인 Post-Quantum Security로의 전환을 촉구했습니다.

실무 포인트: 규제 변화에 따른 컴플라이언스 영향을 법무팀과 사전 검토하세요.

5.2 Nunchuk, 제한된 권한을 가진 Bitcoin Agents용 오픈소스 도구 공개

Nunchuk, 제한된 권한을 가진 Bitcoin Agents용 오픈소스 도구 공개

Nunchuk이 정책 기반 한도 내에서 AI가 지갑 관리를 지원하도록 하면서도 사용자의 지출 권한은 완전히 유지하는 오픈소스 Bitcoin 에이전트 도구를 공개했습니다. 이 소식은 Bitcoin Magazine을 통해 Micah Zimmerman이 보도했습니다.

원문 보기 →요약

Nunchuk이 정책 기반 한도 내에서 AI가 지갑 관리를 지원하도록 하면서도 사용자의 지출 권한은 완전히 유지하는 오픈소스 Bitcoin 에이전트 도구를 공개했습니다. 이 소식은 Bitcoin Magazine을 통해 Micah Zimmerman이 보도했습니다.

실무 포인트: 시장 변동성 확대 시기에 피싱 도메인 모니터링을 강화하고 고액 출금 인증 절차를 점검하세요.

5.3 Bernstein, 비트코인 양자 위협 우려에 “위기 아니다” 반박: 보고서

Bernstein, 비트코인 양자 위협 우려에 "위기 아니다" 반박: 보고서

Bernstein은 양자 컴퓨팅이 Bitcoin에 실질적인 위협이지만 즉각적인 위기는 아니라고 평가했습니다. 업계가 양자 내성 보안으로 업그레이드할 수 있는 시간이 약 3~5년 남았다고 보고 있습니다.

원문 보기 →요약

Bernstein은 양자 컴퓨팅이 Bitcoin에 실질적인 위협이지만 즉각적인 위기는 아니라고 평가했습니다. 업계가 양자 내성 보안으로 업그레이드할 수 있는 시간이 약 3~5년 남았다고 보고 있습니다.

실무 포인트: 규제 변화에 따른 컴플라이언스 영향을 법무팀과 사전 검토하세요.

6. 기타 주목할 뉴스

| 제목 | 출처 | 핵심 내용 |

|---|---|---|

| 이란 연계 해커들이 미국 주요 기반시설 운영 방해 | Ars Technica | 미국과 이스라엘의 전쟁 확대로 이란과 연계된 해커들이 미국 주요 산업 시설을 공격해 운영을 방해했습니다. 이 공격은 미국의 중요한 인프라 시설을 표적으로 삼았습니다 |

| 모두를 위한 성능 | Pinterest Engineering | Android Performance Engineer Lin Wang은 모바일 앱 성능을 시계가 시간을 보여주는 것과 같은 ‘기본 기능’으로 규정하며 Pinterest가 ‘Home Feed’ 및 ‘Search Result Feed’ 등 핵심 사용자 경험의 성능을 측정하고 보호하며 개선하고 있다고 밝혔습니다 |

| 러시아 군대가 수천 대의 소비자용 라우터를 해킹하다 | Ars Technica | 러시아 군대가 전 세계 120개국에서 수명이 다한 소비자용 라우터를 해킹했습니다. 이 공격은 가정과 소규모 사무실의 취약한 장치를 표적으로 삼았습니다 |

7. 트렌드 분석

| 트렌드 | 관련 뉴스 수 | 주요 키워드 |

|---|---|---|

| 봇넷 & 멀웨어 | 3건 | Chaos 클라우드 변종, Masjesu IoT DDoS, APT28 PRISMEX |

| AI 안전 & 거버넌스 | 2건 | OpenAI 아동 안전 청사진, Meta 구성 안전성 |

| 주권 클라우드 & 데이터 | 2건 | Google Sovereign Cloud 리더, Apache Iceberg 레이크하우스 |

| 양자 보안 | 2건 | Adam Back 포스트-양자 전환, Bernstein 양자 위협 평가 |

이번 주기의 핵심 트렌드는 봇넷 & 멀웨어(3건)입니다. Chaos 멀웨어가 클라우드로 타겟을 확대하고, Masjesu가 IoT DDoS 대여 서비스로 부상하며, APT28이 PRISMEX로 NATO를 공격하는 등 위협 행위자의 활동이 활발합니다. 양자 보안 분야에서는 Adam Back과 Bernstein 모두 비트코인 양자 위협이 즉각적이지 않다고 평가하면서도 3~5년 내 대비를 권고하고 있습니다.

실무 체크리스트

P0 (즉시)

- Chaos 멀웨어 변종의 클라우드 타겟팅 관련 클라우드 인프라 구성 점검 및 SOCKS 프록시 트래픽 모니터링

P1 (7일 내)

- 새로운 Chaos 변종이 잘못 구성된 클라우드 배포를 노리고 SOCKS 프록시를 추가합니다 관련 보안 검토 및 모니터링

- Masjesu Botnet, 글로벌 IoT 기기 대상 DDoS 대여 서비스로 부상 관련 보안 검토 및 모니터링

- APT28, 우크라이나와 NATO 동맹국을 겨냥한 캠페인에서 PRISMEX 멀웨어 배포 관련 보안 검토 및 모니터링

P2 (30일 내)

- Trust But Canary: 대규모 구성 안전성 관련 AI 보안 정책 검토

- 클라우드 인프라 보안 설정 정기 감사

참고 자료

| 리소스 | 링크 |

|---|---|

| CISA KEV | cisa.gov/known-exploited-vulnerabilities-catalog |

| MITRE ATT&CK | attack.mitre.org |

| FIRST EPSS | first.org/epss |

작성자: Twodragon

Discussion 0

GitHub 계정으로 로그인하여 댓글을 작성하세요

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.

```로 감싸주세요